Informationssäkerhet Nu!

Den här veckan berättar vi om de M365-kontointrång som hade stor påverkan i september och ger råd om hur man kan skydda sig mot dem. Vi rapporterar också om ett omfattande dataläckage i Sverige samt om leveranskedjeangrepp. Skyldigheten att rapportera sårbarheter enligt cyberresiliensförordningen träder i kraft den 11 september 2026, och vi ger vägledning om hur organisationerna bör agera i det avseendet. I veckans skadeprogramöversikt bekantar vi oss med skadeprogrammet Tinba.

I denna veckas översikt behandlas följande

- Den accelererande takten av Microsoft 365-kontointrång fortsätter i september – ta i bruk rutiner som skyddar mot dataintrång

- Vad är leveranskedjeangrepp?

- Rapportering av sårbarheter och incidenter enligt cyberresiliensförordningen träder i kraft den 11 september 2026

- Skadeprogramöversikt: Tinba

- Aktuella bedrägerier

Den accelererande takten av Microsoft 365-kontointrång fortsätter i september – ta i bruk rutiner som skyddar mot dataintrång

Cybersäkerhetscentret har fram till slutet av augusti 2025 fått in totalt 330 anmälningar som gäller Microsoft 365-kontointrång eller försök till sådana. Under augusti anmäldes rekordhöga 70 incidenter. Den accelererande trenden har dock fortsatt även i september, och det verkar sannolikt att augustis rekordantal kommer att överskridas. Under de tre första veckorna i september har 57 anmälningar inkommit. Flera organisationer har utsatts för intrång och efterföljande nätfiskemeddelanden och inom en och samma organisation kan det inträffa flera kontointrång.

Vi publicerade en allvarlig varning om dataintrång i M365-konton den 9 september 2025. Varningen gäller företag och andra organisationer samt deras medarbetare som använder M365-produkter. Brottslingar loggar in på M365-tjänster med hjälp av stulna inloggningsuppgifter och använder kapade konton för att skicka nya nätfiskemeddelanden samt för att begå faktureringsbedrägerier. Kontointrång möjliggör dock obehörig åtkomst till e-post och dokument, vilket utsätter konfidentiell information för missbruk. I värsta fall kan kontointrång leda till störningar i verksamheten, skada organisationens anseende, fungera som en inkörsport till mer omfattande attacker och orsaka betydande ekonomiska förluster.

Vi publicerade också en Informationssäkerhet nu! artikel med rubriken ”Skydda din Microsoft 365-miljö mot dataintrång i förväg – åtkomst till användarkontot kan fortfarande förhindras även när inloggningsuppgifterna har läckt”. I artikeln berättar vi hur villkorad åtkomst kan hjälpa organisationer att förhindra M365-intrång även när angriparen redan har fått tillgång till användarens inloggningsuppgifter. Artikeln riktar sig i synnerhet till administratörer i organisationer som använder M365-tjänster.

Dataintrånget som riktades mot den svenska organisationen Miljödata väcker diskussion också i Finland. Cybersäkerhetscentrets datasäkerhetsexpert Roni Kokkola kommenterade händelsen även för MTV Nyheter (https://www.mtvuutiset.fi/artikkeli/kyberturvallisuuskeskus-ruotsin-tietomurrosta-ei-voida-sulkea-pois-ettei-vastaavia-tapauksia-ilmenisi-myos-suomessa/9222280 (Extern länk)).

Enligt offentliga uppgifter omfattar dataintrånget över en miljon personer (https://yle.fi/a/74-20182802 (Extern länk)). Miljödata är en organisation som levererar personaladministrativa system till den svenska kommunsektorn. De uppgifter som läckt i intrånget omfattar bland annat personuppgifter och anställnings-id.

Enligt de senaste uppgifterna har även företagsdata läckt ut i dataintrånget (https://yle.fi/a/74-20183096 (Extern länk)).

Dataintrång av denna omfattning är sällsynta i Norden. Från dataintrånget i Helsingfors stad år 2024 finns det mycket offentlig information. Cybersäkerhetscentret har kommunicerat om ämnet och om Olycksutredningscentralens rapport i veckorapport 25/2025 https://kyberturvallisuuskeskus.fi/sv/aktuellt/cybersakerhetscentrets-veckooversikt-252025 (Extern länk)).

Helsingfors dataintrång har behandlats till exempel i DVV:s VAHTI-aktuelltöversikt den 20 augusti, som du kan se som inspelning här (Extern länk).

Sommarens lärdomar från dataintrånget i Helsingfors är fortfarande relevanta för alla organisationer som vill förbereda sig på cyberangrepp:

- Känn till vilka enheter och produkter som används i organisationen, särskilt på kantnätet.

- Uppdatera enheterna regelbundet och ersätt föråldrade lösningar i tid.

- Säkerställ att kantenheter använder multifaktorsautentisering eller annan säker autentiseringsmetod.

- Övervaka miljön åtminstone för de kritiska enheternas del.

- Öva regelbundet för att upptäcka kritiska observationer i tid och kunna reagera korrekt.

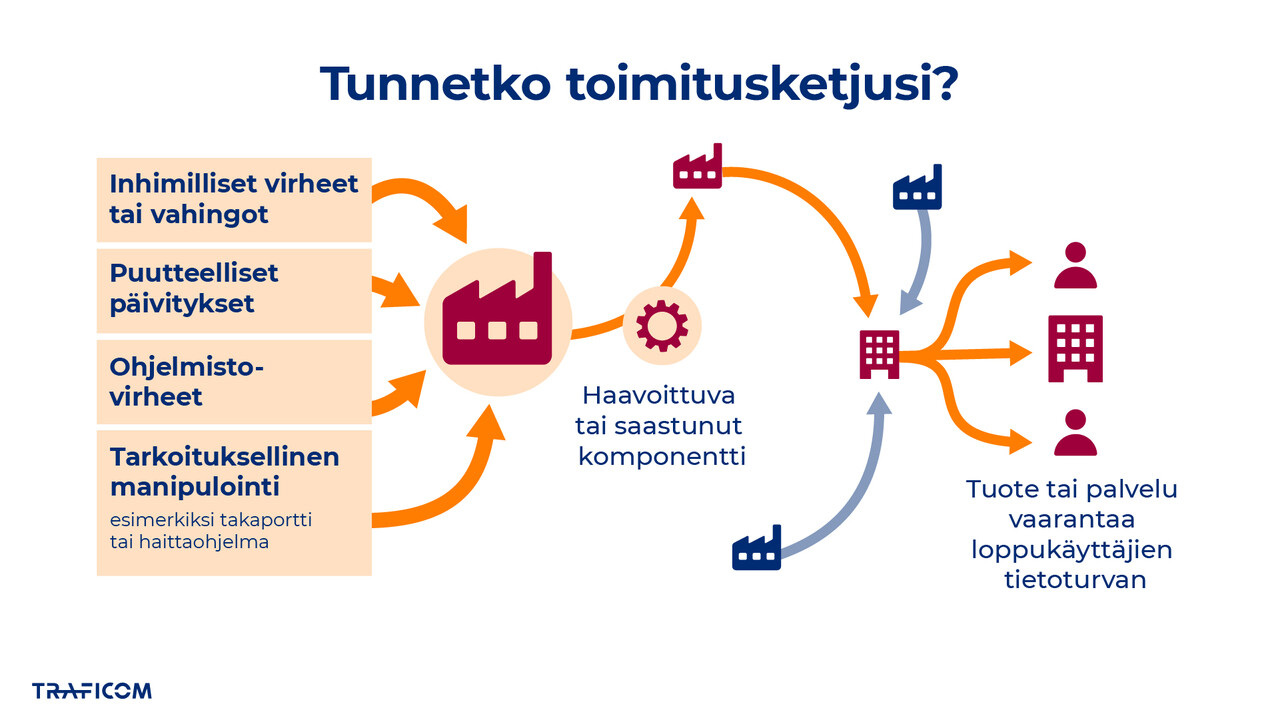

Vad är leveranskedjeangrepp?

Ett leveranskedjeangrepp är en form av cyberattack där brottslingar inte slår direkt mot det slutliga målet, utan utnyttjar en leverantör, underleverantör eller programvarupartner för att få tillgång till målorganisationen. När åtkomst till det egentliga målet har säkrats kan den användas för olika fortsatta angrepp, såsom dataintrång och utpressningsprogramattacker.

Angrepp mot leveranskedjor kan påverka flera organisationer samtidigt. Nyliga exempel på sådana attacker är infektioner med skadeprogrammet BadBox 2.0 samt de fall som under de senaste veckorna rapporterats om angrepp riktade mot npm-paket i Node.js-ekosystemet. Även till exempel dataintrånget hos Valio i slutet av 2024 visar hur svagheter hos tjänsteleverantörer eller outsourcade system kan leda till allvarliga konsekvenser både för offren för dataläckage och för organisationerna själva.

Leveranskedjornas betydelse för cybersäkerheten växer ständigt, eftersom organisationer i allt högre grad förlitar sig på externa leverantörer och programvarupartners. En god tillgångsförvaltning underlättar identifiering och hantering av leveranskedjerisker. Som en del av tillgångsförteckningen bör organisationerna också upprätta en aktörsförteckning där tjänsteleverantörer och leverantörer samt deras levererade produkter samlas.

För att skydda sig mot det ovan beskrivna hotet krävs också en omfattande riskhantering: utvärdering av leverantörer, kontinuerlig övervakning, granskning av programvaror och strikta avtalsenliga skyldigheter. Dessutom måste organisationerna bygga upp samarbete mellan olika delar av leveranskedjan, eftersom cybersäkerhet inte bara är en enskild aktörs ansvar utan hela nätverkets. Att förhindra angreppen kräver både tekniska lösningar och ett samarbetsbaserat tillvägagångssätt.

Läs mer om ämnet:

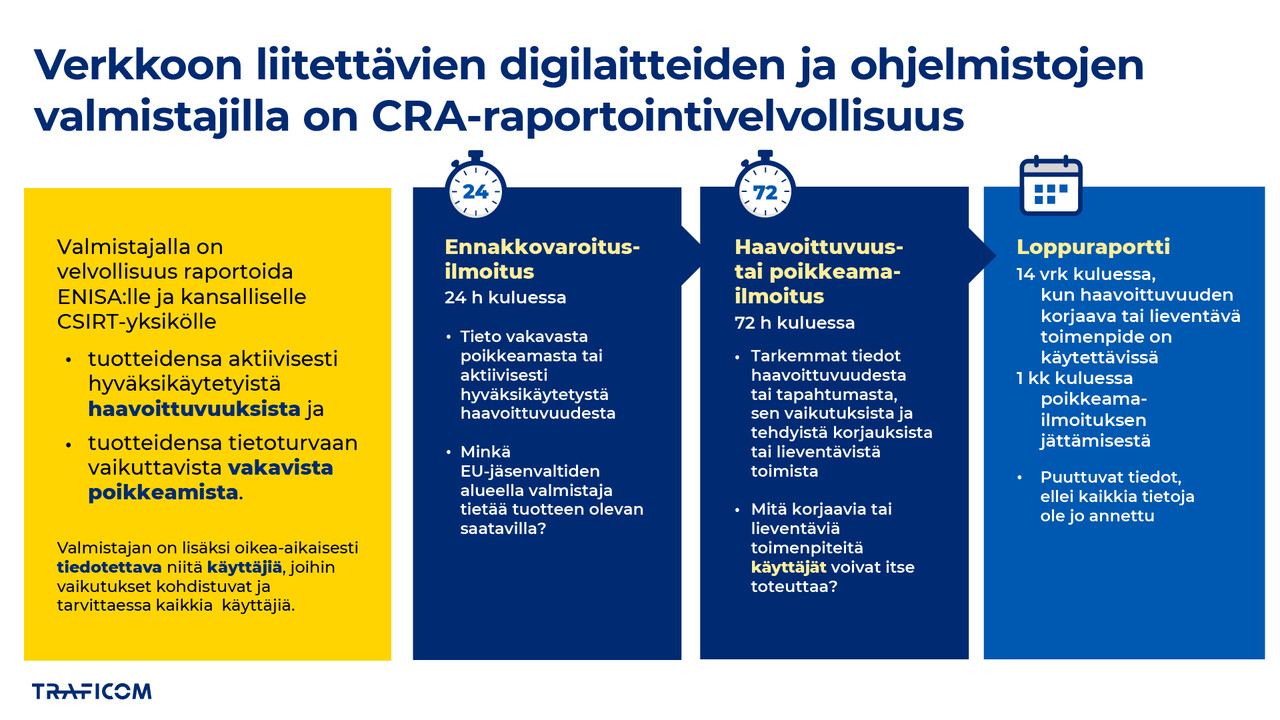

Rapportering av sårbarheter och incidenter enligt cyberresiliensförordningen träder i kraft den 11 september 2026

EU:s cyberresiliensförordning (Cyber Resilience Act, CRA) ställer nya krav på rapportering av aktivt utnyttjade sårbarheter och allvarliga incidenter som påverkar säkerheten i produkter.

Cyberresiliensförordningen gäller för enheter eller programvaror som innehåller digitala element och som direkt eller indirekt kan kopplas till en annan enhet eller ett nätverk. Kraven på rapportering av sårbarheter omfattar alla produkter på EU-marknaden som faller inom tillämpningsområdet, inte enbart produkter som släpps ut på marknaden.

Vad bör tillverkare och importörer göra nu?

- Kontrollera om produkten omfattas av CRA:s tillämpningsområde. Om produkten omfattas, ta också reda på i vilka EU-medlemsstater produkten tillhandahålls på marknaden.

- Uppdatera processerna för sårbarhetshantering så att de motsvarar CRA-kraven: Hur agerar ni när ni tar emot en anmälan om en sårbarhet? Hur gör ni själva en anmälan? Beakta CRA:s tidsfrister.

- Utbilda personalen: Säkerställ att produktutvecklings-, informationssäkerhets- och juridikteam känner till CRA:s krav.

- Följ Cybersäkerhetscentrets kommunikation om CRA och ta vid behov kontakt med Cybersäkerhetscentret.

Skadeprogramöversikt: Tinba

Det skadliga programmet Tinba försöker infektera en terminal och göra intrång i användarens nätbank eller andra konton med pengar för att stjäla dem. Tinba eller Tiny Banker-trojanen har som fokus angrepp på nätbanker, särskilt i Ryssland. Tinba är en av de till storleken minsta kända trojanerna. Tinbas källkod har publicerats på internet, och nya varianter av det skadliga programmet uppdagas i jämn takt.

När Tinba infekterar ett system kan webbläsaren bete sig underligt eller systemet krascha. Det är typiskt att ett oväntat popup-fönster öppnas på bankens webbplats, där man ber användaren göra något ovanligt såsom att mata in känslig information. Banktrojaner är sofistikerade skadliga program, som väntar, gömda, i ett infekterat system tills användaren loggar in i sin nätbank. Tinba använder en keylogger för att stjäla användarnamnet och lösenordet till kontot och skickar dem till brottslingar.

Tinba infekterar vanligen en dator via ett nerladdad gratisprogram, genom infekterade länkar eller bilagor i phishingmeddelanden. Tinba kan också spridas om användaren klickar på ett popup-fönster eller laddar ner data från dark web eller torrent-filer.

För att skydda dig:

- Klicka inte på länkar i e-postmeddelanden utan att tänka efter, och kör inte filer eller ladda ner bilagor utan att vara säker på vad de är till för eller om de behövs.

- Var noggrann om du får en ovanlig begäran eller ovanligt innehåll per e-post, och lämna inte ut känsliga personuppgifter oförsiktigt via e-post.

- Var uppmärksam på ovanliga meddelanden, popup-fönster eller andra begäranden när du loggar in i din nätbank eller andra finanstjänster.

- Kontrollera alltid webbplatsens utseende och adress för att se om något har ändrats eller om webbplatsen väcker misstankar.

- Ladda bara ner mobilappar från tillförlitliga källor – aldrig från utanför appbutikerna.

- Se till att du har säkerhetskopior och att de är uppdaterade – banktrojaner kan också sprida utpressningsskadeprogram.

Aktuella bedrägerier

I den här sammanfattningen berättar vi om aktuella bedrägerier som har rapporterats till Cybersäkerhetscentret under den senaste veckan.

GÖR SÅ HÄR OM DU HAR BLIVIT LURAD

- Kontakta din bank utan dröjsmål om du har gjort en betalning på grund av bedrägeri, eller om en brottsling har fått tillgång till din nätbank eller fått tag på dina betalkortsuppgifter.

- Gör en brottsanmälan till polisen. Du kan göra en elektronisk brottsanmälan på nätet. (Extern länk)

- Du kan också göra en anmälan till Cybersäkerhetscentret. (Extern länk)

- Råd till offer för dataintrång (Extern länk)

Känn igen nätbedrägerier och skydda dig mot dem

BEKANTA DIG MED VECKOÖVERSIKTEN

Detta är Cybersäkerhetscentrets veckoöversikt (rapporteringsperiod 13.–19.9.2025). Vår veckoöversikt innehåller information om aktuella cyberfenomen. Veckoöversikten är avsedd för alla från cybersäkerhetsexperter till vanliga medborgare.