Kyberturvallisuuskeskuksen viikkokatsaus - 19/2026

Tällä viikolla kerromme neuvoja pikaviestitilien suojaamiseen. M365-tilien kaappauksia tapahtuu edelleen tasaiseen tahtiin, eikä monivaiheinen tunnistautuminen tarjoa täydellistä suojaa nykyaikaista kalastelua vastaan. Huoltovarmuuskeskus julkaisi skenaariotyökalun organisaatioille varautumisen tueksi. Tekstiviestihuijausten torjunta eteni 4.5.2026 voimaan tulleella Traficomin määräyksellä. Traficom on ottanut käyttöön uuden tietoturvallisuuden arviointipätevyyden, joka mahdollistaa salausratkaisujen tapauskohtaisen arvioinnin luokitellun tiedon käsittelyssä.

Ämnen

- Pikaviestitilit kiinnostavat rikollisia – ota haltuun tärkeimmät suojautumiskeinot

- Monivaiheinen kalastelu murtaa M365-tilejä huomaamatta

- Huoltovarmuuskeskus julkaisi uuden skenaariotyökalun organisaatioiden varautumisen tueksi

- Traficomin uusi määräys torjuu tekstiviestihuijauksia entistä tehokkaammin

- Tapauskohtaisen salausratkaisun arviointi laajentaa tietoturvallisuuden arviointilaitosten pätevyyttä

- Ajankohtaiset huijaukset

- Haavoittuvuudet

Pikaviestitilit kiinnostavat rikollisia – ota haltuun tärkeimmät suojautumiskeinot

Kyberturvallisuuskeskus on saanut viime aikoina ilmoituksia pikaviestitilien kaappauksista. Telegram- ja WhatsApp-tilien kaappauksia nähtiin erityisesti vuoden alussa.

Myös Signal-tilit ovat rikollisten mielenkiinnon kohteena ja hyökkääjät pyrkivät yhä useammin manipuloimaan käyttäjiä kaapatakseen tilit. Siksi on tärkeää ymmärtää, miten voit suojata Signal-tilisi käytännössä, eli millä asetuksilla ja toimintatavoilla voit merkittävästi pienentää tiliin liittyviä riskejä.

Julkaisimme tällä viikolla TTN-artikkelin pikaviestitilien kaappausyrityksiltä suojautumisesta. Tärkeimmät suojautumiskeinot ovat monivaiheisen tunnistautumisen käyttöönottaminen sekä valppaus yllättävissä yhteydenotoissa, kuten Signal-viestinä tulevien PIN-koodin kyselyiden kohdalla. Artikkelissa kerromme myös mitä tehdä, jos pikaviestitilisi on kaapattu.

Monivaiheinen kalastelu murtaa M365-tilejä huomaamatta

Suomalaisiin organisaatioihin kohdistuvat Microsoft 365 -tilimurrot ovat edelleen yleisiä. Huhtikuussa 2026 Traficomin Kyberturvallisuuskeskukselle ilmoitettiin 87 tapausta. Hyökkäykset käynnistyvät usein uskottavilla tietojenkalasteluviesteillä, jotka voivat tulla murretulta yhteistyökumppanin tililtä ja koskevat aiheita, joista normaalistikin kyseisen tahon kanssa viestitään, kuten tiedostojen jakamista. Tämä tekee viesteistä vaikeasti tunnistettavia ja lisää tietojenkalastelun onnistumisen todennäköisyyttä.

Tuore Microsoftin analyysi kuvaa monivaiheisen hyökkäysketjun. Ensivaiheessa uhri ohjataan linkin kautta sivulle, joka näyttää aidolta kirjautumisnäkymältä. Taustalla toimii Adversary-in-the-Middle (AiTM) -tekniikka. Huijaussivu välittää kirjautumisen oikeaan palveluun, joka aiheutta oikean MFA-tunnistuspyynnön uhrin laitteelle. Kun uhri vahventaa sen, hyökkääjä pääsee kirjautumaan sisään ja kaappaa samalla istuntotunnisteen (tokenin). Näin hän voi jatkossa ohittaa monivaiheisen tunnistautumisen ilman, että salasanaa tarvitsee kalastella uudelleen.

Kun tili on murrettu, hyökkääjä pyrkii usein pysymään piilossa. Hyökkääjät yleensä etsivät murretulta tililtä rahaan ja laskuihin liittyvää viestintää, jota voisi hyödyntää laskutuspetoksissa. Hyökkääjä voi luoda sähköpostien käsittelysääntöjä, jotka siirtävät viestejä pois näkyvistä ja lähettää tililtä uusia kalasteluviestejä tilin kontakteille. Lisäksi tilin OneDriveen voidaan tallentaa haitallisia tiedostoja, joiden jakolinkkejä levitetään eteenpäin. Hyökkäys etenee ketjuna organisaatiosta toiseen.

Seuraukset voivat olla vakavia: laskutuspetoksia, arkaluonteisen tiedon vuotamista ja mainehaittaa. Siksi suojautuminen edellyttää organisaatiotason toimia, kuten vahvoja tunnistautumiskäytäntöjä, kirjautumisten valvontaa ja poikkeavan toiminnan tunnistamista.

Huoltovarmuuskeskus julkaisi uuden skenaariotyökalun organisaatioiden varautumisen tueksi

Huoltovarmuuskeskus (HVK) on julkaissut skenaariopaketin "Suomeen kohdistuva sotilaallinen voimankäyttö ja huoltovarmuus". Skenaario ei ole ennuste, vaan varautumisen ja suunnittelun työkalu, jonka tarkoituksena on tukea viranomaisten, yritysten ja muiden kriittisten toimijoiden kykyä hahmottaa äärimmäisiä, mutta mahdollisia kehityskulkuja sekä niihin liittyviä keskinäisiä riippuvuuksia.

Skenaario kuvaa, kuinka sotilaallinen uhka etenisi vaiheittain kriisiytymisestä vakavaan ja pitkittyneeseen konfliktiin, ja miten vaikutukset ulottuisivat laajasti myös kybertoimintaympäristöön. Kybervaikuttaminen näyttäytyisi osana kokonaisuutta jo varhaisessa vaiheessa tiedusteluna, häiriöinä ja digitaalisen infrastruktuurin kuormittumisena, ja eskaloituisi konfliktin edetessä laaja‑alaisiksi katkoksiksi ja epävarmuudeksi kriittisissä digitaalisissa palveluissa. Häiriöt kohdistuisivat erityisesti energia-, tietoliikenne-, rahoitus-, logistiikka- ja terveydenhuoltojärjestelmiin ja heijastuisivat nopeasti väestön arkeen ja talouden toimivuuteen.

Skenaario osoittaa, että kybertoimintaympäristö ei ole irrallinen osa kriisiä, vaan keskeinen läpileikkaava tekijä kaikissa skenaarion vaiheissa. Digitaalisten järjestelmien häiriintyminen vaikeuttaa tilannekuvan muodostamista, hidastaa korjaustoimia ja rapauttaa luottamusta, vaikka fyysinen infrastruktuuri ei romahtaisi kokonaan. Pitkittyneessä tilanteessa korostuvat lisäksi osaaja‑ ja komponenttipula sekä palautumisen vaikeus jatkuvien häiriöiden alla.

Keskeisin kyberturvallisuuteen liittyvä oppi skenaariossa on, että yhteiskunnan kriisinsietokyvyssä ratkaisevaa on kyky pitää yhteiskunta toiminnassa tilanteessa, jossa järjestelmät häiriintyvät, organisaatiot toimivat vajaalla teholla ja ihmisten luottamus on koetuksella yhtä aikaa. Digitaalisen toimintakyvyn menettäminen murentaa nopeasti koko yhteiskunnan resilienssiä. Kyberuhkiin varautuminen ei ole vain tekninen kysymys, vaan pitkäjänteistä kyvykkyyksien kehittämistä, yhteistyötä ja luottamuksen ylläpitämistä myös pitkäkestoisessa kriisissä.

Traficomin uusi määräys torjuu tekstiviestihuijauksia entistä tehokkaammin

Maanantaina 4.5.2026 astui voimaan Traficomin uudistettu määräys, joka asettaa teleoperaattoreille velvoitteita tekstiviestien lähettäjätunnusten varmistamiseen. Määräyksen tavoitteena on estää organisaatioiden nimissä lähetettäviä huijausviestejä. Kuluttajille suunnattujen puhelinliittymien väliseen viestiliikenteeseen uudistus ei vaikuta.

Kuluttajalle muutos näkyy niin, että viestin lähettäjätunnuksena näkyy "tuntematon", mikäli operaattori ei voi varmuudella tunnistaa lähettäjää. Tällaisiin viesteihin on syytä suhtautua varovaisesti. Erityistä varovaisuutta tarvitaan aina, jos viesti sisältää linkin tai kehottaa antamaan henkilötietoja.

Traficomin määräyksen velvoitteet tulivat voimaan 4.5.2026. Tästä lähtien kaikki luvittamattomat viestit joko estyvät tai niiden lähettäjätunnus muutetaan seuraavasti:

- 4.5.2026 alkaen lähettäjätunnisteeksi muutetaan "Tuntematon"

- 2.11.2026 alkaen tunnisteeksi muutetaan "Roskaposti".

Edellä mainitut lähettäjätunnukset kertovat vastaanottajalle, ettei viestin lähettäjää ole tunnistettu eikä sen käyttöoikeutta ole varmistettu. Näihin viesteihin tulee suhtautua varoen, sillä kyseessä voi hyvin olla myös huijausyritys.

Tapauskohtaisen salausratkaisun arviointi laajentaa tietoturvallisuuden arviointilaitosten pätevyyttä

Traficom on ottanut käyttöön uuden tietoturvallisuuden arviointipätevyyden, joka mahdollistaa salausratkaisujen tapauskohtaisen arvioinnin luokitellun tiedon käsittelyssä. Traficomin hyväksymät tietoturvallisuuden arviointilaitokset arvioivat toimeksiannosta yritysten ja viranomaisten tietojärjestelmien tietoturvaa, jotta nämä voivat osoittaa vaaditun tietoturvatason luotettavasti.

Arviointilaitokset voivat jatkossa laajentaa pätevyyttään myös luokitellun tiedon käsittelyn tapauskohtaiseen salausratkaisujen arviointiin. Pätevyys myönnetään enintään turvallisuusluokalle TL IV. Tavoitteena on tukea tietojärjestelmäarviointien sujuvaa etenemistä sekä parantaa palveluiden saatavuutta. Ensimmäinen pätevyys on jo myönnetty.

Traficom seuraa pätevyyden saaneiden arviointilaitosten tekemää salausratkaisujen arviointityötä, ja antaa lisäohjausta arviointityöhön ja pätevyyden kehittämiseen. Traficomin CAA-toiminto ottaa mielellään vastaan aiheeseen liittyviä huomioita myös arviointilaitosten asiakkailta.

Yhteystiedot: caa@traficom.fi

Ajankohtaiset huijaukset

Tässä koosteessa kerromme kuluneen viikon aikana Kyberturvallisuuskeskukselle ilmoitetuista ajankohtaisista huijauksista.

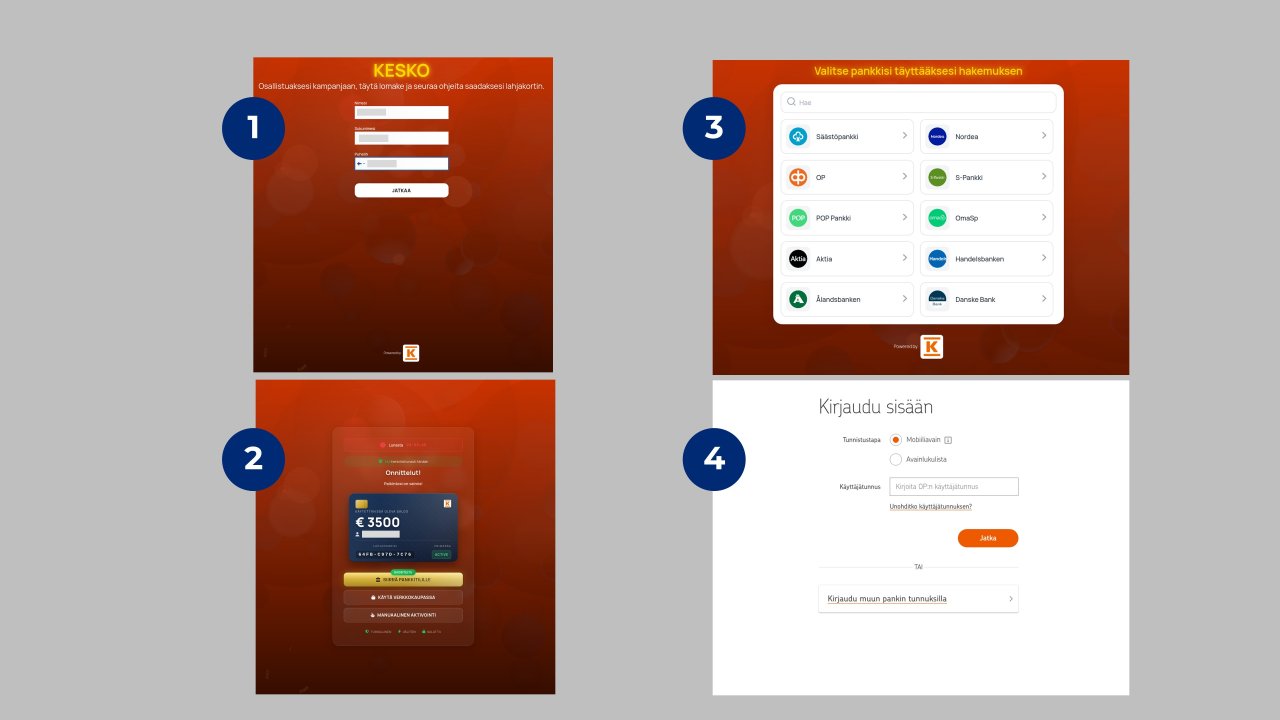

Sosiaalisessa mediassa leviteltyjen mainosten kautta ihmisiä houkutellaan onnenpyörä-teemaiseen huijaukseen Keskon nimissä. Huijaussivulla olevan "onnenpyörän" pyöräyttämisen jälkeen sivusto ohjaa tunnistautumaan verkkopankkitunnuksilla palkinnon vastaanottamiseksi. Todellisuudessa syötetyt tunnukset päätyvät rikollisten haltuun.

Haavoittuvuudet

CVE: CVE-2026-31431

CVSS: 7.8

Mikä: Vakava oikeuksien korottamishaavoittuvuus Linux-kernelissä

Tuote: Suuri osa Linux-jakeluista

Korjaus: Seuraa oman Linux-jakelusi päivityksiä ja asenna ne pikimmiten

Haavatiedote: https://kyberturvallisuuskeskus.fi/fi/haavoittuvuudet/haavoittuvuus-2026-10

CVE: CVE-2026-41940

CVSS: 9.8

Mikä: Kriittinen autentikoinnin ohittamisen mahdollistava haavoittuvuus cPanel ja WHM -tuotteissa

Tuote: cPanel WHM

Korjaus: Valmistaja on julkaissut korjaavat päivitykset. Korjaavien päivitysten asentaminen on syytä tehdä välittömästi.

Haavatiedote: https://kyberturvallisuuskeskus.fi/fi/haavoittuvuudet/haavoittuvuus-2026-09

CVE: CVE-2026-0300

CVSS: 9.3

Mikä: Kriittinen puskurin ylivuoto haavoittuvuus, joka mahdollistaa mielivaltaisen koodin suorittamisen

Tuote: Palo Alto PAN OS -järjestelmä

Korjaus: Korjauksen vielä puuttuessa käyttäjiä kehotetaan joko rajoittamaan käyttäjätunnuksen todennusportaalin käyttöoikeus vain luotettaviin sisäisiin IP-osoitteisiin tai poistaa se kokonaan käytöstä.

Haavatiedote: https://kyberturvallisuuskeskus.fi/fi/haavoittuvuudet/haavoittuvuus-2026-11

CVE: CVE-2026-6973, CVE-2026-5786, CVE-2026-5787, CVE-2026-5788, CVE-2026-7821

CVSS: 8.9

Mikä: Useita haavoittuvuuksia, joista yksi jo hyväksikäytön kohteena

Tuote: Ivanti EPMM

Korjaus: Asenna korjaavat päivitykset viipymättä valmistajan ohjeiden mukaisesti.

Haavatiedote: https://www.kyberturvallisuuskeskus.fi/fi/haavoittuvuudet/haavoittuvuus-2026-12