Tietoturva Nyt!

Tällä viikolla kerromme pakettihuijauksista, joita esiintyy etenkin Black Fridayn kaltaisten sesonkien aikana. Kerromme myös Microsoft 365-tilimurroista sekä juuri pidetystä Kriittinen Koodi -webinaarista. Muistutamme ilmoittautumaan kyberturvallisuuden EU-rahoituksen hakuinfotilaisuuksiin ja kerromme Euroopan komission järjestämästä CRA:n sidosryhmätilaisuudesta. Olemme myös avanneet kyselyn tulevista arviointi- ja hyväksyntätarpeista NCSA:n asiakkaille. Lisäksi viikottaisessa haittaohjelmakatsauksessa tutustumme Shiz-haittaohjelmaan.

Tällä viikolla katsauksessa käsiteltäviä asioita

- Valppaana pakettihuijauksien varalta! Huijaukset lisääntyvät Black Fridayn ja joulusesongin lähestyessä

- Microsoft 365 -tilimurrot uhkaavat yrityksiä ja organisaatioita

- Turvallinen ohjelmistokehitys on myös johdon asia

- Ilmoittaudu mukaan kyberturvallisuuden EU-rahoituksen hakuinfotilaisuuksiin

- Euroopan komissio järjestää CRA:n sidosryhmätilaisuuden 3.12.

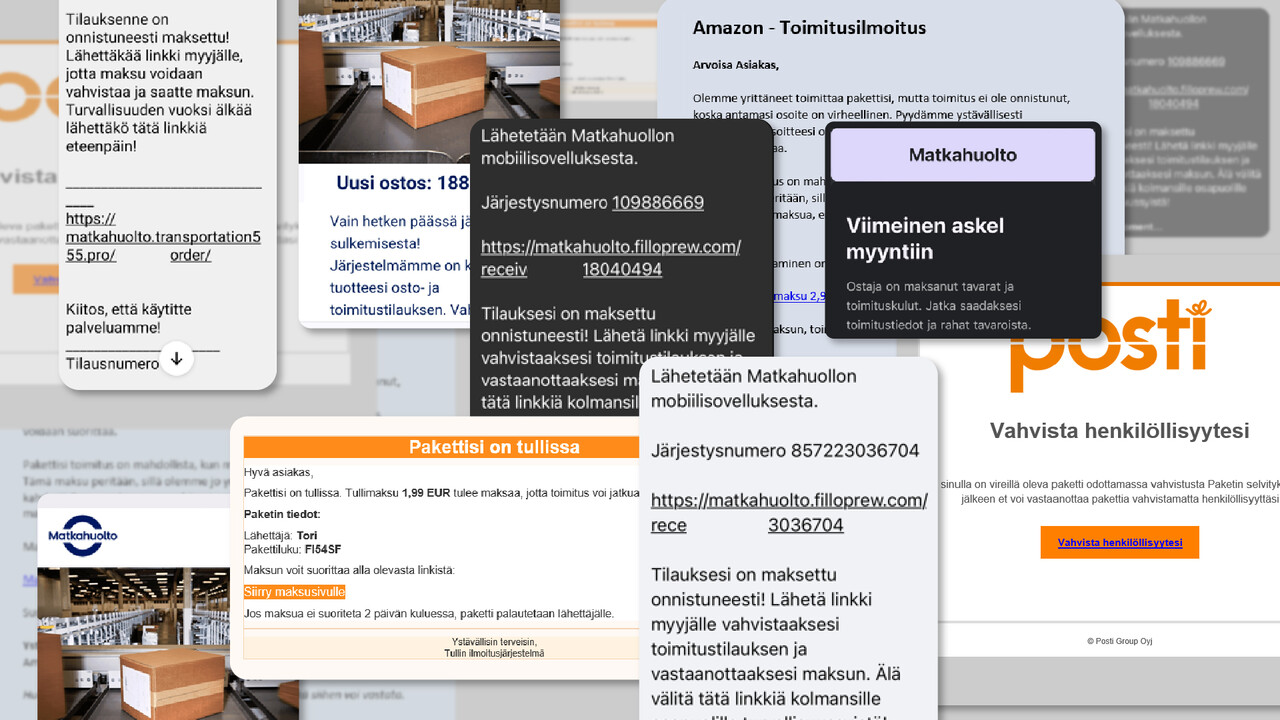

Valppaana pakettihuijauksien varalta! Huijaukset lisääntyvät Black Fridayn ja joulusesongin lähestyessä

Pakettihuijaukset ovat kasvaneet verkko-ostamisen kasvun myötä yleiseksi huijausmuodoksi. Rikolliset lähettävät tekstiviestejä tai sähköposteja, joissa väitetään paketin olevan matkalla, jumissa tullissa tai vaativan lisämaksun. Viestissä on linkki, joka ohjaa tietojenkalastelusivulle. Tavoitteena on saada huijattua uhrilta maksutietoja, pankkitunnuksia tai muita käyttäjätunnuksia. Huijausviestit saattavat näyttää hyvin aidoilta ja etenkin Black Fridayn lähestyessä monet odottavat postilähetyksiä. Kiireen, odotuksen tai jännityksen keskellä huijauksia voi olla vaikea tunnistaa.

Huijausten välttämisessä tärkeintä on maltti ja lähdekritiikki. Aito logistiikkayhtiö ei koskaan pyydä pankkitunnuksia tekstiviestillä tai sähköpostilla. Tarkista myös lähettäjän osoite, numero tai tunnus. Jos se näyttää oudolta tai sisältää pitkiä numerosarjoja, kyseessä on todennäköisesti huijaus. Älä klikkaa viestin linkkiä suoraan. Jos odotat oikeasti pakettia, siirry kuljetusliikkeen viralliselle sivulle itse tai käytä heidän sovellustaan.

Myös maksupyynnöt on syytä arvioida huolella. Pieni, yllättävä lisämaksu on yleinen houkutin, joka saa uhrin toimimaan nopeasti. Tullimaksut ja lisäkustannukset näkyvät aina tilausta tehdessä, ei jälkikäteen tekstiviestillä. Jos viestissä uhataan paketin palauttamisella tai toimituksen keskeytymisellä, kyseessä voi olla painostusyritys.

Jos epäilet saaneesi huijausviestin, poista se äläkä klikkaa siinä olevia linkkejä. Jos syötit sivustolle esimerkiksi pankkitunnuksesi, ilmoita asiasta pankkiisi ja tarvittaessa poliisille. Varovaisuus, rauhallisuus ja virallisten kanavien käyttö ovat tehokkaimmat torjuntakeinot pakettihuijauksia vastaan.

Microsoft 365 -tilimurrot uhkaavat yrityksiä ja organisaatioita

Microsoft 365 -tilejä murretaan jatkuvasti onnistuneiden tietojenkalastelujen seurauksena. Tietojenkalasteluviestit ovat laadukkaita ja usein erityisen petollisia siksi, että ne voivat tulla murretulta yhteistyökumppanin tililtä. M365-tilimurtojen uhka säilyy ja siksi organisaatioilla ja yrityksillä on erityinen vastuu M365-ympäristön suojaamisessa. Tilimurron seuraukset voivat olla vakavia: mainehaittaa, laskutuspetoksia ja tietojenkalastelua organisaation nimissä, arkaluonteisten tietojen vuotaminen tai jopa koko organisaation tärkeiden tietojen päätyminen rikollisten käsiin. Microsoft 365 -tilimurtoja tapahtuu kaikilla sektoreilla ja kaikenkokoisilla toimijoilla, jotka käyttävät M365-ympäristöä.

Koska viestit voivat tulla tunnetulta lähettäjältä ja sisältää aidon tiedostolinkin, joka voi johtaa erittäin uskottavalle huijaussivulle, käyttäjän voi olla äärimmäisen vaikea havaita, että kyse on huijauksesta. Huijauksen havaitsemista vaikeuttaa myös mahdollinen aito monivaiheisen tunnistautumisen (MFA) pyyntö, jonka rikollinen voi ohittaa AiTM-tekniikkaa käyttäen. Tästä syystä on tärkeää, että yritykset ja organisaatiot ottavat käyttöön kaikki mahdolliset suojausmenetelmät M365-ympäristön suojaamiseksi.

Turvallinen ohjelmistokehitys on myös johdon asia

Järjestimme tiistaina 18.11. Huoltovarmuuskeskuksen kanssa tämän vuoden osalta viimeisen turvallista ohjelmistokehitystä koskevan Kriittinen koodi -webinaarin. Tällä kertaa aiheena oli se, miten turvallista ohjelmistokehitystä johdetaan. Aamun aikana kuultiin niin käytännön case-esimerkkejä kuin syväluotaavaa keskusteluakin johtamisen merkityksestä turvallisen ohjelmistokehityksen osalta.

Aamun webinaariin oli löytänyt paikalle rutkasti yli satapäinen joukko, mutta jos et itse päässyt kuulolle, löytyy sekä tämän webinaarin tallenne, että aiemmat webinaarit myös Traficomin Youtube-kanavalta. Linkit näihin, sekä lisää ohjelmistoturvallisuutta koskevaa materiaalia löydät myös sivuilta ohjelmistoturvallisuus.fi.

Muistutamme myös, että jos pääsit paikalle, tai teema ylipäänsä kiinnostaa, otamme mieluusti palautetta vastaan siitä, millaisia sisältöjä teeman osalta haluaisit kuulla jatkossa, sekä siitä, miten voisimme kehittää teeman osalta webinaarejamme edelleen.

Ilmoittaudu mukaan kyberturvallisuuden EU-rahoituksen hakuinfotilaisuuksiin

Kyberturvallisuuskeskuksen kansallinen koordinointikeskus järjestää yleisen hakuinfotilaisuuden tiistaina 25.11.2025 klo 10.00–11.00 (suomeksi, Teamsin kautta). Tilaisuudessa esitellään Digitaalinen Eurooppa -ohjelman CYBER-09-hakukierroksen avoimet haut ja annetaan käytännön vinkkejä hakemusten valmisteluun.

Joulukuun alussa järjestämme lisäksi kohdennettuja hakuinfoja 3.–5.12., joissa pureudutaan hakuteksteihin syvällisemmin ja tarjotaan mahdollisuus verkostoitumiseen saman teeman parissa. Tule mukaan kuulemaan ajankohtaisista rahoitusmahdollisuuksista ja kehittämään hakemustasi!

Euroopan komissio järjestää CRA:n sidosryhmätilaisuuden 3.12.

Euroopan komissio järjestää CRA:n sidosryhmätilaisuuden "CRAzy About Product Cybersecurity: From Compliance to Confidence" keskiviikkona 3.12. 11:00-13:00 UTC +2 (10:00-12:00 CET).

Tapahtumassa käsitellään seuraavia aiheita:

- The CRA explained: objectives, scope, and practical implications

- Cooperation across institutions, industry and Member States: who does what

- Turning CRA into reality: key phases of the implementation phase, guidance, and ongoing regulatory efforts

- Making the CRA fit for SMEs: actions to support compliance of smaller businesses

- From compliance to innovation: state of the play of the standardisation work supporting the CRA

Lopullinen agenda ja puhujatiedot julkaistaan myöhemmin.

Kysely tulevista arviointi- ja hyväksyntätarpeista NCSA:n asiakkaille - vastaa viimeistään 5.12.

Liikenne- ja viestintävirasto Traficomin NCSA (National Communications Security Authority) kartoittaa asiakkaidensa tulevia arviointi- ja hyväksyntätarpeita sekä kokemuksia aiemmista arvioinneista. Kyselyn tarkoituksena on tukea arviointien suunnittelua, resurssien kohdentamista ja palveluiden kehittämistä. Kysely koskee sekä tietojärjestelmäarviointeja että salaus- ja tuotearviointeja. Pyydämme NCSA:n asiakkaita täyttämään ja palauttamaan oheisen kyselylomakkeen 5.12.2025 mennessä.

Viikon haittaohjelmakatsaus: Shiz

Shiz on Windows-ympäristöihin kohdistuva takaportti- ja infostealer-tyyppinen haittaohjelma, jonka tarkoituksena on antaa hyökkääjälle etäyhteys tartunnan saaneeseen koneeseen sekä kerätä arkaluontoista tietoa, kuten käyttäjätunnuksia, pankkitietoja ja selaindataa. Shiz on havaittu muokkaavan rekisteriavaimia ja mahdollistavan tiedostojen lataamisen ja suorittamisen etänä. Haittaohjelma on usein osa laajempaa rikollista toimintaketjua, jossa varastettua dataa hyödynnetään tai myydään eteenpäin.

Haittaohjelma leviää usein haitallisten liitetiedostojen sisällä, ladattavana tiedostona tai haavoittuvuuden hyväksikäytön kautta. Tartunnan saaneella laitteella haittaohjelma kerää selaindataa, järjestelmätietoja ja mahdollisesti tallennettuja tunnuksia.

Näin suojaudut haittaohjelmalta

- Pidä käyttöjärjestelmä ja sovellukset ajan tasalla. Korjatut haavoittuvuudet estävät monia tartuntavektoreita

- Älä avaa epäilyttäviä sähköpostiliitteitä tai lataa epäluotettavia suoritustiedostoja. Vältä .exe/.scr-tiedostoja liitteinä ja varmista lähettäjän luotettavuus

- Käytä ajantasaista virustentorjuntaohjelmaa ja seuraa hälytyksiä. Ohjelma voi havaita epänormaalia prosessi- ja verkko-käyttäytymistä

- Estä tarpeettomat lähtevät yhteydet ja monitoroi C2-tyyppistä liikennettä

- Ota tasaisin väliajoin riittävät varmuuskopiot. Vaikka Shiz ei aina ole lunnasohjelma, varmuuskopiot rajoittavat vahinkoja tietovuodon tai lisähaittakoodien tapauksessa.

Ajankohtaiset huijaukset

Tässä koosteessa kerromme kuluneen viikon aikana Kyberturvallisuuskeskukselle ilmoitetuista ajankohtaisista huijauksista.

Toimi näin, jos tulit huijatuksi

- Ota viipymättä yhteys pankkiisi, jos olet tehnyt huijauksen perusteella maksun, rikollinen on päässyt verkkopankkiisi tai saanut maksukorttitietosi käsiinsä.

- Tee rikosilmoitus poliisille. Voit tehdä sähköisen rikosilmoituksen verkossa. (Ulkoinen linkki)

- Voit ilmoittaa asiasta myös Kyberturvallisuuskeskukselle.

- Ohjeet tietovuodon uhrille (Ulkoinen linkki)

Tutustu keinoihin tunnistaa ja suojautua nettihuijauksilta

Haavoittuvuudet

CVE: CVE-2025-64446

CVSS: CVSS 9.1

Mikä: Kriittinen ja hyväksikäytetty haavoittuvuus Fortinet FortiWeb -tuotteessa

Tuote: Fortinet FortiWeb -verkkosovelluspalomuurin (WAF) tietyt versiot ovat haavoittuvia.

Korjaus: Valmistaja kehottaa asentamaan käyttöön päivitetyt versiot mahdollisimman pian.

Jos et voi päivittää järjestelmiä välittömästi, poista HTTP tai HTTPS käytöstä internetiin näkyvissä rajapinnoissa. Hallintarajapintojen pääsyn rajoittaminen vain sisäisiin verkkoihin on parhaiden käytäntöjen mukaista, mikä vähentää, muttei poista, riskiä. Päivitys on edelleen välttämätöntä ja ainoa tapa korjata haavoittuvuus kokonaan.

Päivityksen jälkeen tarkista kokoonpano ja lokit odottamattomien muutosten tai ylläpitäjätunnusten lisäämisen varalta.

Tutustu Viikkokatsaukseen

Tämä on Kyberturvallisuuskeskuksen viikkokatsaus (raportointijakso 14.11.-20.11.2025). Viikkokatsauksessa jaamme tietoa ajankohtaisista kyberilmiöistä. Viikkokatsaus on tarkoitettu laajalle yleisölle kyberturvallisuuden ammattilaisista tavallisiin kansalaisiin.