Tietoturva Nyt!

Hakukoneiden hakutuloksiin ei kannata luottaa kritiikittömästi. Tälläkin viikolla on nähty väärennettyjen hakutulosten johtavan kalastelusivuille. Tällä viikolla kerromme myös, kuinka Suomessa järjestetty Nato-huippukokous sujui kyberturvallisuuden näkökulmasta. Muistutamme verkon reunalaitteiden turvallisesta hallinnoinnista ja ajankohtaisten turvallisuuspäivitysten tärkeydestä. Lisäksi kutsumme tutustumaan uusiin sääntelyvaatimuksiin CRA (Cyber Resilience Act) -teematilaisuuteen.

Suomessa järjestetty Nato-huippukokous sujui rauhallisesti

Suomi isännöi yhdessä Viron kanssa Itämeren alueen Nato-jäsenmaiden huippukokousta Helsingissä tiistaina tällä viikolla. Kokouksessa käsiteltiin vedenalaisen kriittisen infrastruktuurin suojaamista Itämerellä.

Kyberturvallisuuskeskus nosti valmiuttaan mahdollisiin kyberpoikkeamiin tai muihin häiriötilanteisiin varautumiseksi huippukokouksen vuoksi. Vastaavien korkean tason valtiovierailujen yhteydessä on aiemmin saatettu nähdä esimerkiksi mielenilmauksellisia palvelunestohyökkäyksiä tai tietojenkalastelukampanjoita, mutta tällä kertaa tilanne oli kyberturvallisuuden näkökulmasta kaikinpuolin rauhallinen.

Osana valmiuden kohotusta tiedonvaihtoa muiden viranomaisten kanssa tiivistettiin, sekä myös muut kansalliset ja kansainväliset verkostot aktivoitiin erityisseurannan käynnistymisestä. Yhteistyö ja tiedonvaihto sidosryhmien kanssa on yksi keskeinen osa Kyberturvallisuuskeskuksen varautumisen toimintamallia eri tilanteissa.

Vedenalainen infrastruktuuri on ollut näkyvästi esillä viime kuukausina useiden Itämerellä vaurioituneiden merikaapelien myötä. Huippukokouksen päätteeksi tasavallan presidentin kanslian julkaisemassa julkilausumassa linjataan useista toimista Itämeren alueen kriittisen infrastruktuurin suojaamiseksi.

Verkkolaitteiden hallintakäyttöliittymät on syytä poistaa julkisista verkoista

Kyberturvallisuuskeskus suosittelee erityisesti Fortinetin verkkotuotteiden käyttäjiä tarkistamaan ja tarvittaessa estämään käytössään olevien tuotteiden hallintakäyttöliittymän näkymisen julkisiin verkkoihin heti.

Kuluneella viikolla Fortinet tiedotti kriittisestä nollapäivähaavoittuvuudesta, jonka hyödyntämistä tietoturvayhtiö Arctic Wolf kertoi havainneensa jo aiemmin. Haavoittuvuuden avulla on mahdollista tunkeutua FortiGate-laitteisiin hallintakäyttöliittymän kautta, jos se on julkisesti saatavilla. Kampanja on ollut luonteeltaan opportunistinen, ja on syytä olettaa, että kaikkiin verkossa saatavilla oleviin hallintaliittymiin on yritetty murtautua. Fortinet-laitteiden omistajia suositellaan tutkivan laitteensa ja ympäristönsä murron ja sen jälkien havaitsemiseksi.

Mikäli havaitsette epätavallista tai selittämätöntä toimintaa, pyydämme olemaan yhteydessä Kyberturvallisuuskeskukseen esimerkiksi lomakkeellamme.

Ohje hallintakäyttöliittymien poistamisesta julkisesta verkosta koskee luonnollisesti muitakin kuin Fortinetin tuotteita, sillä se sulkee kokonaan yhden mahdollisen ja riskipitoisen kyberrikollisten sisääntulovektorin. Suosittelemme vahvasti hallintakäyttöliittymien saatavuuden rajaamista jos se suinkin on mahdollista.

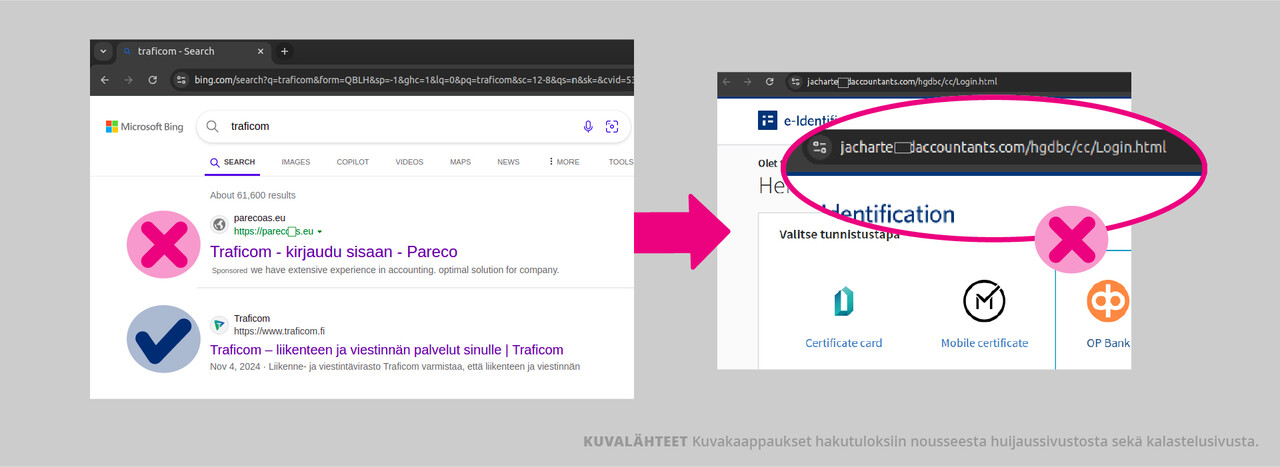

Varo väärennettyjä hakutuloksia

Rikolliset syöttävät hakukoneisiin haitallisia hakutuloksia ostamalla hakukoneista mainostilaa. Maksetut hakutulokset vievät tunnistautumispalvelun näköiselle valesivulle, jolla kalastellaan pankkitunnuksia. Tällä viikolla väärennettyjä hakutuloksia on raportoitu Traficomin hakusanalla. Traficom ilmoitti asiasta häiriötiedotteella. (Ulkoinen linkki)

Samankaltaisia maksettuja, mutta väärennettyjä, hakutuloksia on aiemmin nähty eri pankkien ja viranomaisten hakusanoilla. Kyberturvallisuuskeskus ja asianomaiset ovat olleet yhteydessä hakukoneita ylläpitäviin yrityksiin ja saaneet kalastelusivut ja niihin johtavat haitalliset mainokset pois verkosta.

Miten pankkikalastelulta voi suojautua?

Verkkopankkitunnukset voi menettää rikollisille, jos vahingossa kirjautuu omalta verkkopankilta näyttävällä kalastelusivulla. Väärennetylle sivulle joutuu yleensä seuraamalla väärennettyä linkkiä. Väärennettyjä linkkejä levitetään yleensä huijaussähköposteissa, tai kuten tässä tapauksessa, masinoiduilla hakukonetuloksilla.

Nettiselaimen osoiterivi toimii samalla myös hakukoneen syötteenä, jos osoitteeksi kirjoittaa vain pelkän nimen, esim. "Traficom" ilman verkko-osoitteeseen kuuluvaa .fi-päätettä. Selain palauttaa automaattisesti hakukonetuloksia myös silloin, kun verkkopankin osoite on kirjoitettu väärin, esim. "tarficom.if" tai "pankkki.fi". Silloin tuloksiin voidaan ujuttaa myös kalastelusivuja.

Huomioi verkkoasioinnissa seuraavia asioita:

- Tee usein käyttämillesi viranomaispalveluille ja verkkopankille selaimeesi kirjanmerkki

- Varmista selaimen osoiteriviltä, että osoite on palvelun oma osoite

- Älä luota sokeasti hakukoneen antamiin tuloksiin

- Älä mene kirjautumissivuille sähköpostilinkeistä tai tekstiviestistä

- Käytä pankkiasiointiin pankkisi mobiilisovellusta

Joulukuun 2024 Kybersää julkaistu

Joulukuussa havaittiin verkon reunalaitteisiin kohdistuneita tietomurron yrityksiä ja kiristyshaittaohjelmia. Lisäksi viranomaisten nimissä tehtiin tietojenkalastelua ja erilaiset huijaukset jatkuivat. Viranomaisten tehokas yhteistyö ja yhteiskunnan varautumisen hyvä taso näkyivät jälleen, kun 25.12.2024 tapahtunutta merikaapeleiden vauriotapausta ryhdyttiin selvittämään.

Tule mukaan CRA-aamuun to 23.1.

CRA (Cyber Resilience Act) tuo mukanaan uusia sääntelyvaatimuksia, jotka vaikuttavat moniin organisaatioihin. Miten yritykset voivat valmistautua näihin muutoksiin?

Tule mukaan webinaariimme to 23.1. klo 8.30-9.00.

Qt Groupin Director of Portfolio Santtu Ahonen jakaa käytännönläheisiä vinkkejä sääntelyn vaatimusten täyttämiseen.

Ilmoittaudu mukaan! Tämän webinaarin ehdit kuunnella vaikka työmatkalla.

Ajankohtaiset huijaukset

Tässä koosteessa kerromme kuluneen viikon aikana Kyberturvallisuuskeskukselle ilmoitetuista ajankohtaisista huijauksista.

Toimi näin, jos tulit huijatuksi

- Ota viipymättä yhteys pankkiisi, jos olet tehnyt huijauksen perusteella maksun, rikollinen on päässyt verkkopankkiisi tai saanut maksukorttitietosi käsiinsä.

- Tee rikosilmoitus poliisille. Voit tehdä sähköisen rikosilmoituksen verkossa. (Ulkoinen linkki)

- Voit ilmoittaa asiasta myös Kyberturvallisuuskeskukselle.

- Ohjeet tietovuodon uhrille (Ulkoinen linkki)

Tunnista nettihuijaukset ja suojaudu niiltä

Haavoittuvuudet

CVE: CVE-2024-55591 (CVSS: 9.6)

Mikä: Fortinetin FortiOS ja FortiProxy -tuotteissa kriittinen haavoittuvuus

Tuote: Haavoittuvuus koskee FortiOS versioita 7.0.0 - 7.0.16, FortiProxy versioita 7.2.0 - 7.2.12 ja 7.0.0 - 7.0.19

Korjaus: Haavoittuvan ohjelmistoversion päivitys uusimpaan valmistajan tarjoamaan ohjelmistoversioon.

Lisätietoja haavoittuvuustiedotteessa 3/2025 .

CVE: CVE-2024-12084 (CVSS: 9.8)

Mikä: Kriittinen rsync-haavoittuvuus vaatii välitöntä korjausta

Tuote: Tiedostojen synkronointiin tarkoitetun avoimen lähdekoodin palvelun rsyncin versio 3.3.0 ja sitä vanhemmat versiot

Korjaus: Päivitä haavoittuva ohjelmisto valmistajan ohjeiden mukaisesti.

Tutustu Viikkokatsaukseen

Tämä on Kyberturvallisuuskeskuksen viikkokatsaus (raportointijakso 10.-16.1.2025). Viikkokatsauksessa jaamme tietoa ajankohtaisista kyberilmiöistä. Viikkokatsaus on tarkoitettu laajalle yleisölle kyberturvallisuuden ammattilaisista tavallisiin kansalaisiin.