Tietoturva Nyt!

Tällä viikolla kerromme Steam-tunnusten kalastelusta, toimitusjohtajahuijauksista sekä ohjelmistoriippuvuuksien riskienhallinnasta. Loppuun kuulumiset Disobey-tapahtumasta.

Steam-tunnukset rikollisten kiikareissa

Kyberturvallisuuskeskus on saanut ilmoituksen pelialusta Steamissa leviävästä suomenkielisestä tietojenkalastelusta. Steam-käyttäjiä lähestytään jo murretuilta tunnuksilta CS2-räiskintäpeliturnauksen teemalla. Älä syötä tunnuksiasi tuntemattomille tai epäilyttäville sivustoille, koska ne saattavat päätyä rikollisten haltuun.

Viestit tulevat Steam-käyttäjän ystävien murretuilta tunnuksilta ja niissä pyydetään vastaanottajaa osallistumaan CS2-turnaukseen huijarin lähettämän linkin kautta. Linkki johtaa sivustolle, jossa on mahdollista kirjautua Steam-tunnusta käyttäen, mutta todellisuudessa tätä kautta huijarin on mahdollista ottaa uhrin Steam-tili haltuun. Huijauksen havaitseminen on haastavaa, koska viestit ovat erittäin uskottavasti suomeksi kirjoitettuja ja ne tulevat tutuilta tileiltä.

Tapauksista on käynyt ilmi, että pelipalvelun tilin hallintaan käytettävä Steam Guard -autentikointi on siirretty huijarin hallintaan ja pelitilillä olevat kosmeettiset tavarat (skinit) varastettu, eli siirretty huijarin hallinnoimalle Steam-tilille. Rahallinen tappio voi olla pahimmassa tapauksessa erittäin suuri, sillä pelin sisäisten tavaroiden hinta voi olla jopa tuhansia euroja.

Kiinnitä tarkkaan huomiota siihen, mille sivustoille olet kirjautumassa ja suhtaudu varauksella viesteihin, jotka sisältävät linkin sinulle ennestään vieraille sivustoille. Mikäli tunnuksesi on murrettu, ole yhteydessä Steamin ylläpitoon tilin palauttamisesta hallintaasi. Tee myös rikosilmoitus poliisille.

Toimitusjohtajahuijaukset ovat yhä uskottavampia

Kyberturvallisuuskeskus on saanut useita ilmoituksia niin kutsutuista toimitusjohtajahuijauksista, joissa rikollinen esiintyy organisaation johtohenkilönä. Huijauksissa käytetään hyväksi outlook.com sähköpostiosoitteita, jotka ovat pääasiallisesti muotoa etunimi.sukunimi.organisaatio tai verkko-osoite[at]outlook[.]com (esimerkiksi: eino.esimerkki.esimerkillinen.fi[at]outlook[.]com). Viestit on kirjoitettu hyvällä suomen kielellä ja niissä puhutellaan usein vastaanottajaa etunimellä.

Huijaus lähtee liikkeelle viestillä, jossa pyydetään vastaanottajalta palvelusta ja pyydetään vastaamaan sähköpostilla tilanteen takia. Mikäli huijausviestiin vastaa, huijari pyytämää uhria hankkimaan lahjakortteja organisaatiolle yrityslahjoiksi.

Tiedätkö, mitä ohjelmistosi oikeasti sisältävät?

Ohjelmistoriippuvuuksien hallinta on kriittinen osa yrityksen kyberturvallisuutta. Kolmannen osapuolen komponentit ja kirjastot nopeuttavat ohjelmistokehitystä, mutta samalla ne voivat tuoda mukanaan haavoittuvuuksia, jotka altistavat koko järjestelmän kyberuhkille.

Riskienhallinta tulee aloittaa kartoittamalla kaikki käytössä olevat kolmannen osapuolen komponentit ja kirjastot sekä tutustumalla niiden lisenssiehtoihin. Tämä antaa pohjan tietoturvalliselle kehitystyölle ja auttaa varautumaan mahdollisiin riskeihin. Software Bill of Materials (SBOM) on hyödyllinen työkalu, jonka avulla voidaan systemaattisesti seurata ohjelmiston sisältämiä riippuvuuksia ja arvioida niiden turvallisuutta.

Jatkuva testaus automaattisilla työkaluilla on keskeinen osa turvallisuuskäytäntöjä. Näiden työkalujen avulla voidaan tunnistaa ja korjata haavoittuvuuksia ennen kuin ne muodostuvat merkittäväksi uhkaksi. Tällainen ennakoiva lähestymistapa varmistaa ohjelmiston turvallisuuden sen koko elinkaaren ajan.

Tehokas riippuvuusriskien hallinta edellyttää sitoutumista ja tiivistä yhteistyötä organisaation eri osastojen välillä. Yhteistyön avulla voidaan jakaa parhaita käytäntöjä ja kehittää yhtenäisiä toimintatapoja, jotka parantavat koko organisaation tietoturvaa.

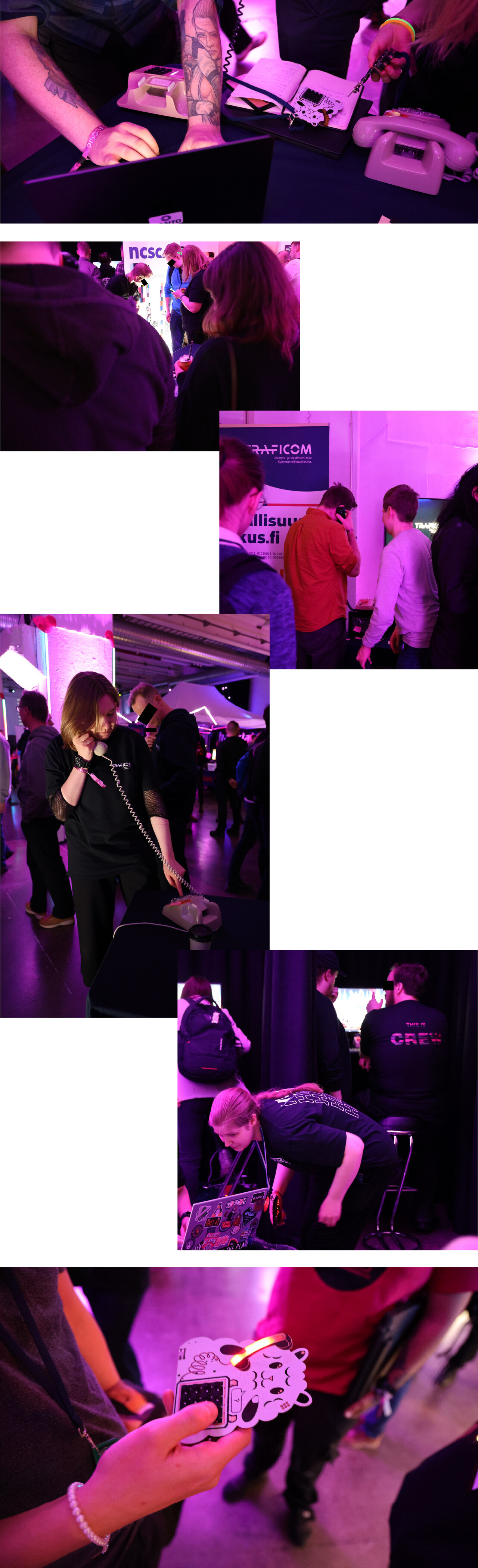

Kyberturvallisuuskeskus kiinnosti hakkereita Disobeyssa

Traficomin Kyberturvallisuuskeskus oli näyttävästi mukana 14.-15.2. järjestetyssä Disobey-hakkeritapahtumassa. Asiantuntijamme olivat suunnitelleet Disobey-kävijöille hakkerointihaasteen, jossa täytyi muun muassa huiputtaa tekoäly-chatbottia ja - hatunnostona hakkerikulttuurin alkujuurille - tunkeutua puhelinjärjestelmiin etsimään johtolankoja. "Tämän jälkeen muistan Traficomin puhelinvaihteen numeron ikuisesti ulkoa", huudahti eräs haastetta ratkonut kävijä.

Haaste muistutti Liikenne- ja viestintävirasto Traficomin pitkästä historiasta toimivien analogisten ja digitaalisten yhteyksien turvaajana. Pelillistämisen kautta havainnollistettiin myös, mitä eri asiantuntijoiden työ Kyberturvallisuuskeskuksessa pitää sisällään. Erityisesti korostui valkohattuhakkeriasenne. Sitä tarvitaan esimerkiksi, kun testataan, arvioidaan ja valvotaan tuotteiden, järjestelmien ja salausteknologioiden turvallisuutta.

Haasteen lisäksi vierailijoilla oli mahdollisuus tutustua Kyberturvallisuuskeskuksen toimintaan ja saada mentorointia kyberturvallisuusalan asiantuntijoilta. Mentoroinnissa tarjottiin tukea esimerkiksi uraan tai kyberturvallisuustaitojen kehittämiseen liittyvien kysymysten kanssa.

Ajankohtaiset huijaukset

Tässä koosteessa kerromme kuluneen viikon aikana Kyberturvallisuuskeskukselle ilmoitetuista ajankohtaisista huijauksista.

Toimi näin, jos tulit huijatuksi

- Ota viipymättä yhteys pankkiisi, jos olet tehnyt huijauksen perusteella maksun, rikollinen on päässyt verkkopankkiisi tai saanut maksukorttitietosi käsiinsä.

- Tee rikosilmoitus poliisille. Voit tehdä sähköisen rikosilmoituksen verkossa. (Ulkoinen linkki)

- Voit ilmoittaa asiasta myös Kyberturvallisuuskeskukselle.

- Ohjeet tietovuodon uhrille (Ulkoinen linkki)

Tutustu keinoihin tunnistaa ja suojautua nettihuijauksilta

Haavoittuvuudet

CVE: CVE-2025-0108

CVSS: 7.8

Mikä: Vakava haavoittuvuus Palo Alton PAN-OS järjestelmässä

Tuote: Palo Alton PAN-OS järjestelmä

Korjaus: Päivitys saatavilla

Tutustu Viikkokatsaukseen

Tämä on Kyberturvallisuuskeskuksen viikkokatsaus (raportointijakso 14.2.-20.2.2025). Viikkokatsauksessa jaamme tietoa ajankohtaisista kyberilmiöistä. Viikkokatsaus on tarkoitettu laajalle yleisölle kyberturvallisuuden ammattilaisista tavallisiin kansalaisiin.