Tietoturva Nyt!

Tällä viikolla kerromme mediassakin esillä olleesta verkkotunnusten päätymisestä vääriin käsiin. Kerromme mikä on verkkosivujen ja verkkotunnuksen ero sekä neuvomme miten verkkotunnuksista ja niiden hallinnasta voi huolehtia asianmukaisesti. Muina aiheina ovat Lumma Stealer haittaohjelman uudet levittämiskeinot, Digiturvaviikko ja alkanut kyberturvallisuuskuukausi, sekä tekstiviestien lähettäjätunnuksen suojaaminen.

Verkkotunnusten vanhentuminen aiheuttaa keskustelua

Kuluneella viikolla Kyberturvallisuuskeskus on saanut ilmoituksia vanhentuneista verkkotunnuksista, joita opportunistinen toimija on rekisteröinyt uudelleen, ja pystyttänyt niihin aiempia jäljittelevät verkkosivut. Julkaisimme Tietoturva Nyt! -artikkelin verkkotunnuksista huolehtimisesta.

Jos verkkotunnuksen antaa vanhentua, joku muu voi rekisteröidä sen. Ulkopuolisen hallinnassa verkkotunnus ei ole enää sinun ja sivuille voi ilmestyä mitä vain kasinomainoksista aikuisviihteeseen. Verkkotunnusta luodessasi harkitse tarkkaan, voiko sillä aiheuttaa vahinkoa sinulle tai hallinnoimallesi brändille, jos joskus luovut tunnuksesta. Kannattaa suunnitella etukäteen, voiko tunnuksesta luopua, vai kannattaako se pitää pysyvästi.

Tärkeää on siis muistaa pitää huolta verkkotunnusten voimassaolosta. Hyvä tapa on tehdä merkintä kalenteriin kuukautta ennen seuraavaa vanhenemisaikaa.

Tietoja varastavaa haittaohjelmaa levitetään uudella tavalla

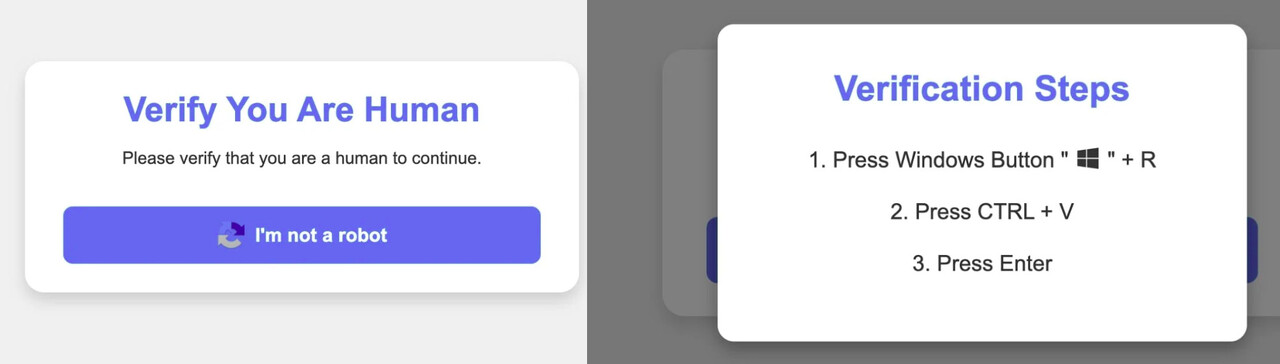

Lumma Stealer -haittaohjelmaa on levitetty uudella tavalla elokuusta lähtien. Havaintojemme mukaan uhreja on houkuteltu verkkosivulla tunnistautumisen verukkeella suorittamaan haitallinen komento Windowsissa, jonka lopuksi Lumma Stealer asentuu uhrin tietokoneelle. Haittaohjelman varastamia tietoja voidaan myydä eteenpäin tai hyödyntää sellaisenaan.

Kyberturvallisuuskeskuksen tietojen mukaan haittaohjelmaa on levitetty seuraavilla tavoilla:

- Verkkosivulla ilmestyneessä popup-mainoksessa

- Hakukonetuloksia manipuloimalla esimerkiksi ohjelmistoja tai dokumenttia haettassa

- Sähköpostitse saapuvana GitHub-ilmoituksena

Levitystavasta riippumatta haittaohjelmaa levittävä sivu pyytää sivulla vierailevaa uhria todentamaan olevansa aito käyttäjä. Todennus mukailee muilta sivuilta tuttua Captcha-varmennusta. Painessaan “I’m not a robot” -painiketta sivustolla oleva JavaScript-koodi aktivoituu ja kopioi uhrin leikepöydälle haitallisen PowerShell-komennon. Tämän jälkeen uhria pyydetään avaamaan Windowsin suoritusikkuna ja liittämään haitallinen komento avautuvaan ikkunaan. Lopuksi uhria pyydetään suorittamaan komento, joka ei näy kokonaisuudessaan uhrille. Komento lataa uhrin tietokoneelle Lumma Stealer -haittaohjelman.

Lumma Stealer -haittaohjelma varastaa uhrien verkkoselaimista kirjautumistietoja, verkkopalveluihin todentamiseen käytettäviä evästeitä sekä selaushistoriaa. Lisäksi haittaohjelma pystyy varastamaan uhrin laitteelta löytyviä kryptovaluuttalompakoita ja tiedostoja. Kyberrikollisten suosiman haittaohjelman varastamia tietoja voidaan myydä eteenpäin tai niitä voidaan hyödyntää sellaisenaan tietomurroissa tai tietojenkalastelussa.

Miten sitten välttää Lumma Stealer -haittaohjelmatartunta? Perinteiset torjuntakeinot ovat tässäkin oleelliset. Pidä kaikki ohjelmistot ajantasaisesti päivitettynä, mukaanlukien virustorjunta. Organisaatioille on tärkeää ylläpitää ajantasaista tunnistetietoa virtustorjunnassa ja päätelaitteiden valvontatyökaluissa.

Digiturvaviikko ja Euroopan kyberturvallisuuskuukausi

Tällä viikolla on vietetty perinteistä Digiturvaviikkoa. Digi- ja väesteötietoviraston jo viidennettä kertaa järjämään teemaviikkoon osallistui satoja organisaatioita ympäri Suomen. Digiturvaviikko tarjoaa konkreettisia keinoja kyber- ja digiturvallisuuden parantamiseen. Viikon aikana kuullaan puheenvuoroja digiturvallisuuden asiantuntijoilta ja jaetaan vinkkejä oman digihyvinvoinnin edistämiseen. Myös Kyberturvallisuuskeskus oli näkyvästi mukana viikon tapahtumissa.

Maanantaina tietoturva-asiantuntijamme Matias Mesiä oli keskustelemassa toimenpiteistä verkkorikoksen uhriksi joutuessa. Saman päivänä myös tietoturva-asiantuntijamme Samuli Könönen oli mukana paneelissa Suomen verkkorikollisuuden tilanteesta ja Kyberturvallisuuskeskuksen pääjohtaja Jarkko Saarimäki osallistui Digiturvaviikon klassikkopaneelin, jossa keskusteltiin laajemmin kyberturvalisuuden tilasta Suomessa.

Digiturvaviikko toimii myös lähtölaukauksena laajemmalle koko Euroopan kyberturvallisuuskuukaudelle. Tämän vuoden kuukauden teemana on sosiaalinen manipulointi. Internetissä kohtaamamme henkilöt voivat olla aivan muuta kuin mitä he väittävät. Henkilöt ja henkilöllisyydet voivat olla tekaistuja, digitaalisin keinoin muunneltuja tai siellä voidaan esiintyä sinulle tuttuna henkilönä. Eri identiteettejä käyttämällä rikolliset pyrkivät manipuloimaan muita käyttäjiä ja saamaan heidät toimimaan omaan etuaan vastaan.

Seuraa kampanjaa sosiaalisessa mediassa tunnisteilla #ThinkB4UClick ja #CyberSecMonth.

Stop huijausviesteille väärennetyillä nimillä

Verkkorikolliset tehtailevat huijauksia, joiden rahallinen arvo vuosittain on useita kymmeniä miljoonia euroja. Kyberturvallisuuskeskus on varoittanut useasti sekä muiden organisaatioiden että oman virastomme Traficomin nimissä lähetetyistä huijausviesteistä.

Traficomin ja teleoperaattoreiden yhteistyön ansiosta Suomessa on mahdollista suojata tekstiviestien lähettäjätunnus väärennöksiltä. Oganisaatiot voivat suojata käyttämänsä lähettäjätunnukset (SMS Sender ID) ja varmistaa, ettei mikään muu taho voi käyttää samaa tunnusta Suomessa. Kun lähettäjätahon tunnus on suojattu ja varmennettu aidoksi, viestin vastaanottaja voi varmistua viestin aitoudesta.

Myös Traficom on suojannut tekstiviestin lähettäjätunnuksensa eli SMS Sender ID -tunnuksen. Kaiken kaikkiaan tunnuksen suojanneita organisaatioita on jo lähes 200. Suosittelemme kaikkia tekstiviestejä lähettäviä organisaatioita suojaamaan lähettäjätunnuksensa mahdollisimman pian.

Toimi näin, jos tulit huijatuksi

- Ota viipymättä yhteys pankkiisi, jos olet tehnyt huijauksen perusteella maksun, rikollinen on päässyt verkkopankkiisi tai saanut maksukorttitietosi käsiinsä.

- Tee rikosilmoitus poliisille. Voit tehdä sähköisen rikosilmoituksen verkossa. (Ulkoinen linkki)

- Voit ilmoittaa asiasta myös Kyberturvallisuuskeskukselle.

- Ohjeet tietovuodon uhrille (Ulkoinen linkki)

Tutustu keinoihin tunnistaa ja suojautua nettihuijauksilta

Haavoittuvuudet

CVE: CVE-2024-47076, CVE-2024-47175, CVE-2024-47176, CVE-2024-47177

CVSS: 9.9

Mikä: CUPS-tulostusjärjestelmän haavoittuvuudet mahdollistavat mielivaltaisen koodin suorittamisen

Tuote: Common UNIX Printing System

Korjaus: korjaava päivitys

Tutustu Viikkokatsaukseen

Tämä on Kyberturvallisuuskeskuksen viikkokatsaus (raportointijakso 27.9.-2.10.2024). Viikkokatsauksessa jaamme tietoa ajankohtaisista kyberilmiöistä. Viikkokatsaus on tarkoitettu laajalle yleisölle kyberturvallisuuden ammattilaisista tavallisiin kansalaisiin.