Cybersäkerhetscentrets veckoöversikt – 13/2026

Den här veckan berättar vi om en ny typ av bedrägeri som riktas mot företag, kapningar av konton i snabbmeddelandetjänster samt går igenom hur en ClickFix-attack fungerar. Vi berättar också att felaktiga användaruppgifter ledde till att över 100 fi-domännamn avregistrerades, samt ger information om tillstånd för sms-avsändaridentifikationer för organisationer. Avslutningsvis redogör vi för aktuella bedrägerier som förekom under granskningsperioden.

Aiheita

- En ny typ av WhatsApp-bedrägeri riktas mot företag

- Kontokapningar i snabbmeddelandetjänster förekommer fortfarande

- Så lurar ClickFix användaren att installera skadeprogram

- Över 100 fi-domännamn avregistrerades på grund av felaktiga användaruppgifter

- Organisationer ska få tillstånd till avsändaridentifikationer för textmeddelanden under april 2026 för att säkerställa meddelandetrafik efter den 4 maj 2026

- Vad ska organisationer göra?

- Aktuella bedrägerier

- Sårbarheter

- Bekanta dig med veckoöversikten

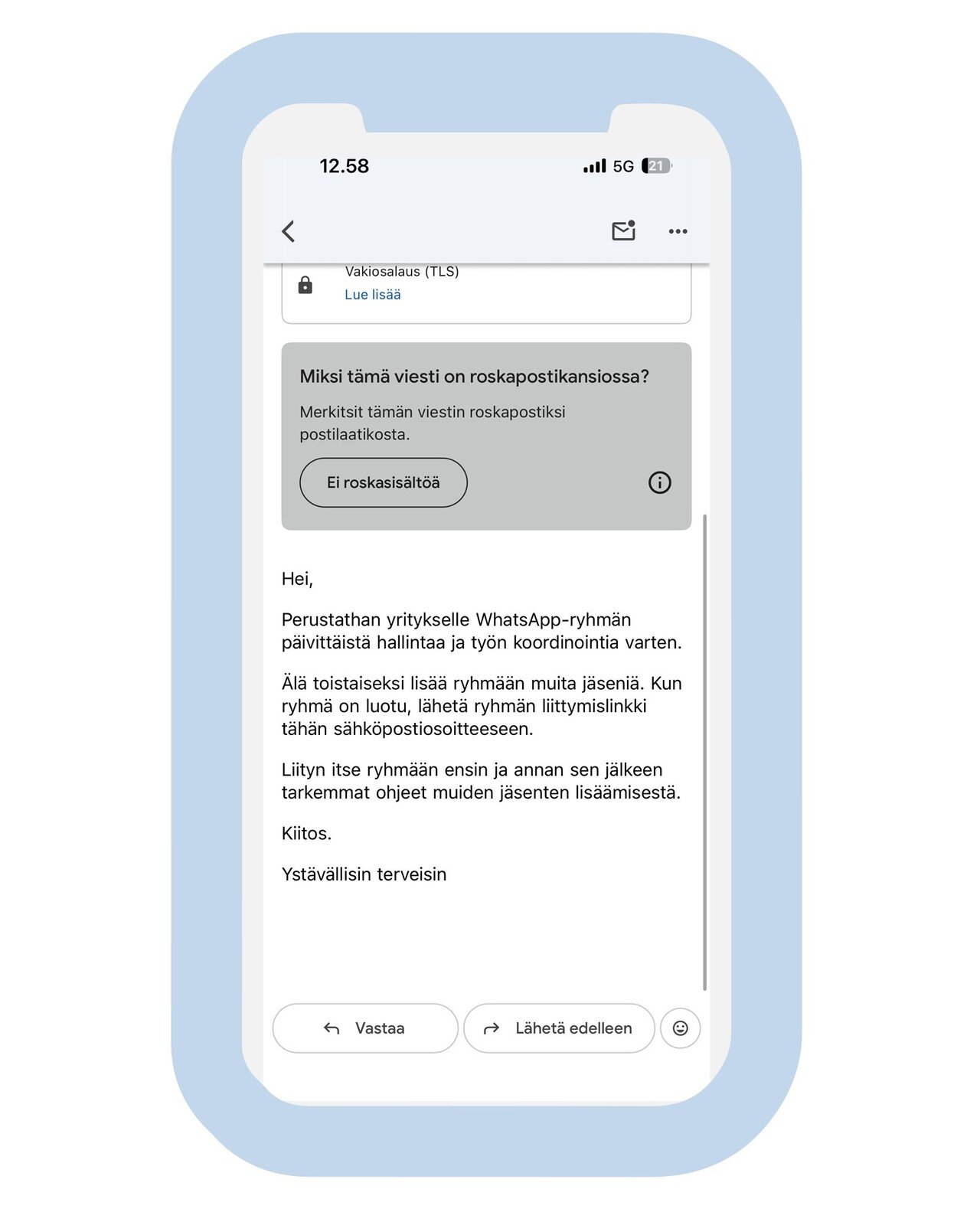

En ny typ av WhatsApp-bedrägeri riktas mot företag

Cybersäkerhetscentret har tagit emot anmälningar om en ny typ av WhatsApp-bedrägeri som riktas mot företag. Bedrägeriet inleds med att en kriminell skickar e-post till en anställd och utger sig för att vara en betrodd person, till exempel en verkställande direktör. Meddelandena är skrivna på finska och i dem uppmanas mottagaren att skapa en WhatsApp-grupp i företagets namn för att hantera ärenden. Den kriminella ber att inga personer ännu ska läggas till i gruppen, utan att en inbjudningslänk i stället ska skickas som svar via e-post. Därefter meddelar bedragaren att hen själv kommer att ansluta sig till gruppen och sedan ge närmare anvisningar om att lägga till medlemmar.

Syftet med denna typ av bedrägeri är sannolikt att samla in information om företaget och dess anställda, till exempel för fakturabedrägerier. Samtidigt kan kriminella få tillgång till annan känslig information om företagets verksamhet. En sådan grupp som bedragaren begär ska inte skapas. Använd i stället säkra och gemensamt överenskomna kanaler som är kända inom organisationen för att hantera företagets ärenden. Företaget bör också ha kontroll över vilka som ingår i grupper och vid behov ta bort personer som inte längre behöver tillgång till informationen. På så sätt kan man undvika situationer där information läcker ut till utomstående i kriminella syften.

Kontokapningar i snabbmeddelandetjänster förekommer fortfarande

Cybersäkerhetscentret har fortsatt fått anmälningar särskilt om att Telegram-konton registreras med telefonnummer utan innehavarens medverkan. Telegram-konton kan ha registrerats via en bristfälligt skyddad telefonsvarare. Om telefonsvararen har en svag eller förvald PIN-kod kan angriparen få tillgång till verifieringskoden genom att lyssna på verifieringssamtalet som hamnat i svararen.

Kriminella utnyttjar också funktionen för att länka enheter i olika meddelandeappar för att få tillgång till konton. Funktionen används i så kallade GhostPairing-attacker. Attacken börjar ofta med ett lockmeddelande som innehåller en länk. Länken leder till en bluffsida där användaren ombeds ange sitt telefonnummer för ”verifiering”. Därefter visas en kod för användaren som i själva verket används för att länka en ny enhet. När användaren anger koden i meddelandeappen får angriparen parallell åtkomst till kontot. Då kan den kriminella läsa och skicka meddelanden samt sprida bluffmeddelanden i offrets namn.

För att förebygga kontokapningar rekommenderas att aktivera tvåfaktorsautentisering i alla meddelandetjänster, att inte dela verifieringskoder, att regelbundet kontrollera länkade enheter samt att byta PIN-kod för telefonsvararen eller inaktivera den. Om ett konto har kapats ska anslutningen till okända länkade enheter omedelbart brytas och kontakter varnas för eventuella bedrägerier.

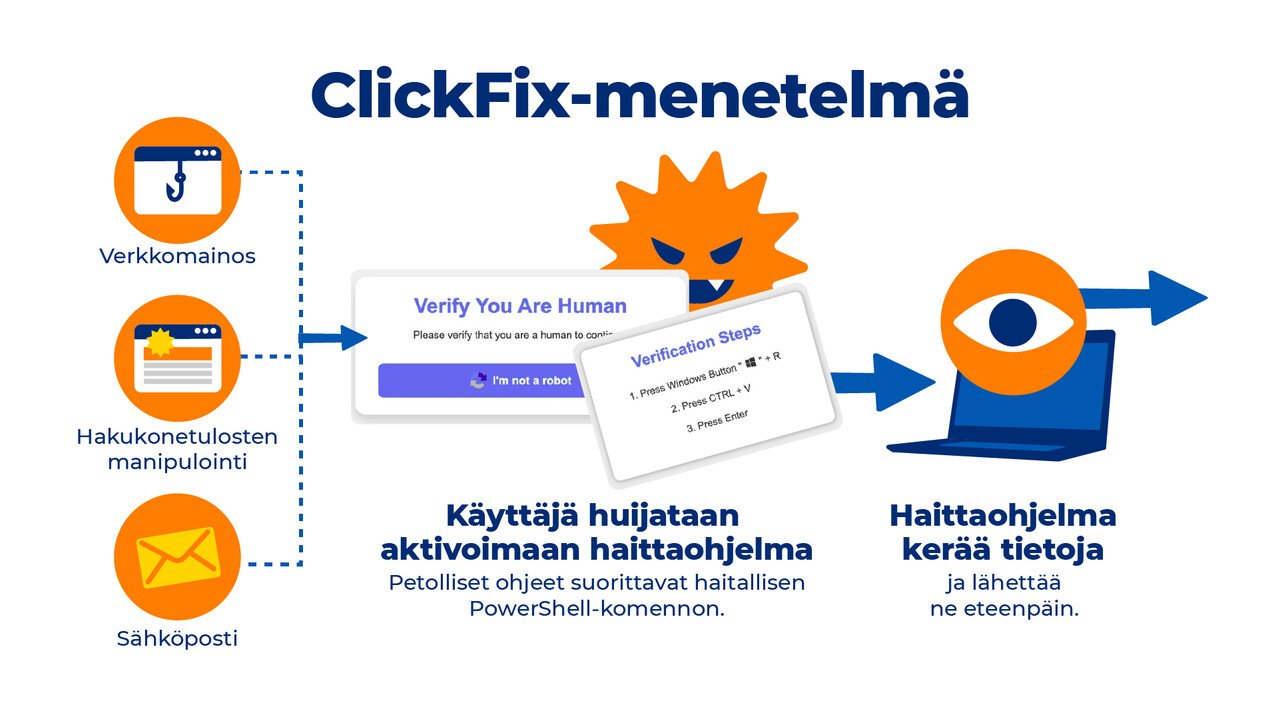

Så lurar ClickFix användaren att installera skadeprogram

ClickFix är en cyberangreppsteknik som framför allt utnyttjar människors benägenhet att lösa problem och agera enligt invanda rutiner. I stället för att angriparen själv tekniskt bryter sig in i ett system lurar hen användaren att öppna dörren. Angreppet börjar oftast med en trovärdig webbplats eller ett meddelande där användaren presenteras för en bekant situation. Det kan till exempel handla om en uppmaning att bekräfta att användaren inte är en robot. Meddelandet kan också gälla en begäran om att installera en uppdatering. Anvisningarna är enkla och verkar ofarliga, men syftet är att få användaren att göra något skadligt, till exempel att köra ett skadligt kommando på sin egen dator.

När användaren själv kör det angivna kommandot kan skadeprogrammet startas utan att säkerhetssystemen stoppar det. Det ser alltså ut som om användaren agerar på eget initiativ, trots att hen i själva verket har blivit manipulerad. Som följd av angreppet kan till exempel ett skadeprogram som samlar in information installeras på offrets dator och stjäla lösenord och andra känsliga uppgifter.

Även om systemen är tekniskt väl skyddade kan användarens egna åtgärder, som beskrivs ovan, kringgå dessa skydd. Därför är användarnas medvetenhet om fenomenet avgörande för att motverka det. Det bästa skyddet mot ClickFix-tekniken är kritiskt tänkande. Om en webbplats eller ett meddelande uppmanar dig att göra något ovanligt bör du förhålla dig skeptisk. Normal användning av en webbplats kräver inte sådana åtgärder.

ClickFix-metoden för spridning av skadeprogram: Användaren luras via webannonser, manipulerade sökresultat och e-post att aktivera skadeprogram. Vilseledande instruktioner leder till att ett skadligt PowerShell-kommando körs, varefter skadeprogrammet samlar in information och skickar den vidare.

Över 100 fi-domännamn avregistrerades på grund av felaktiga användaruppgifter

Transport- och kommunikationsverket Traficom har avregistrerat över 100 fi-domännamn ur domännamnsregistret. Grunden för avregistreringen var att de användaruppgifter som angetts för domännamnen inte motsvarade domännamnens faktiska användare.

I dessa fall hade domännamnen registrerats i namn av en leverantör av integritets- och/eller proxytjänster trots att denna inte var domännamnens faktiska användare. Enligt lag ska ett fi-domännamn alltid registreras på den faktiska användaren. Korrekta användaruppgifter är en förutsättning för att ett fi-domännamn ska vara giltigt.

Organisationer ska få tillstånd till avsändaridentifikationer för textmeddelanden under april 2026 för att säkerställa meddelandetrafik efter den 4 maj 2026

Organisationer som skickar textmeddelanden ska få tillstånd till de avsändar-ID:n de använder under april 2026. Det enklaste sättet för organisationer är att de kontaktar sin egen SMS-tjänsteleverantör som vägleder dem i tillståndsprocessen. Traficoms striktare praxis enligt föreskrift 28 träder i kraft den 4 maj 2026.

För att meddelandetrafik som skickas med ett finländskt telefonnummer eller en identitet i namnformat ska kunna fortsätta oförändrat, måste de organisationer som skickar textmeddelanden till användare få tillstånd till de nummer och avsändar-ID:n som den använder.

Vad ska organisationer göra?

De organisationer som skickar textmeddelanden till mottagare i Finland ska få alla de avsändar-ID:n de använder godkända i förväg. Detta gäller både finländska telefonnummer och ID:n i namnformat.

Om ID:n inte fått tillstånd kan det hända att det inte längre är möjligt att skicka meddelanden till finländska nummer efter den 4 maj 2026.

De organisationer som ännu inte har säkerställt sin rätt att använda sina avsändar-ID:n ska göra det under april 2026.

Aktuella bedrägerier

I den här sammanfattningen berättar vi om aktuella bedrägerier som har rapporterats till Cybersäkerhetscentret under den senaste veckan.

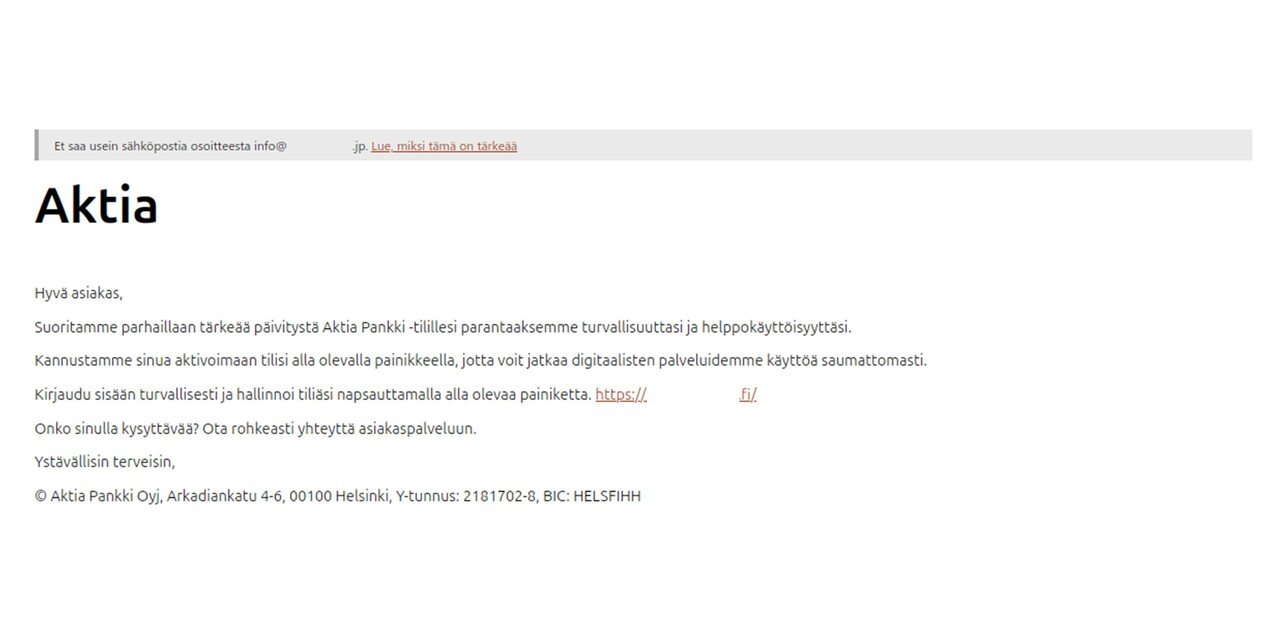

Nätfiskemeddelande i Aktias namn

Skärmdump av ett nätfiskemeddelande som skickats i Aktias namn. Länken i e-postmeddelandet leder i själva verket till en sida som kontrolleras av kriminella och som används för att fiska efter bankuppgifter.

Bedrägeri riktat mot företag om att skapa en WhatsApp-grupp

Skärmdump av ett bluffmeddelande som skickats per e-post, där mottagaren uppmanas att skapa en WhatsApp-grupp i företagets namn och skicka inbjudningslänken till bedragaren.

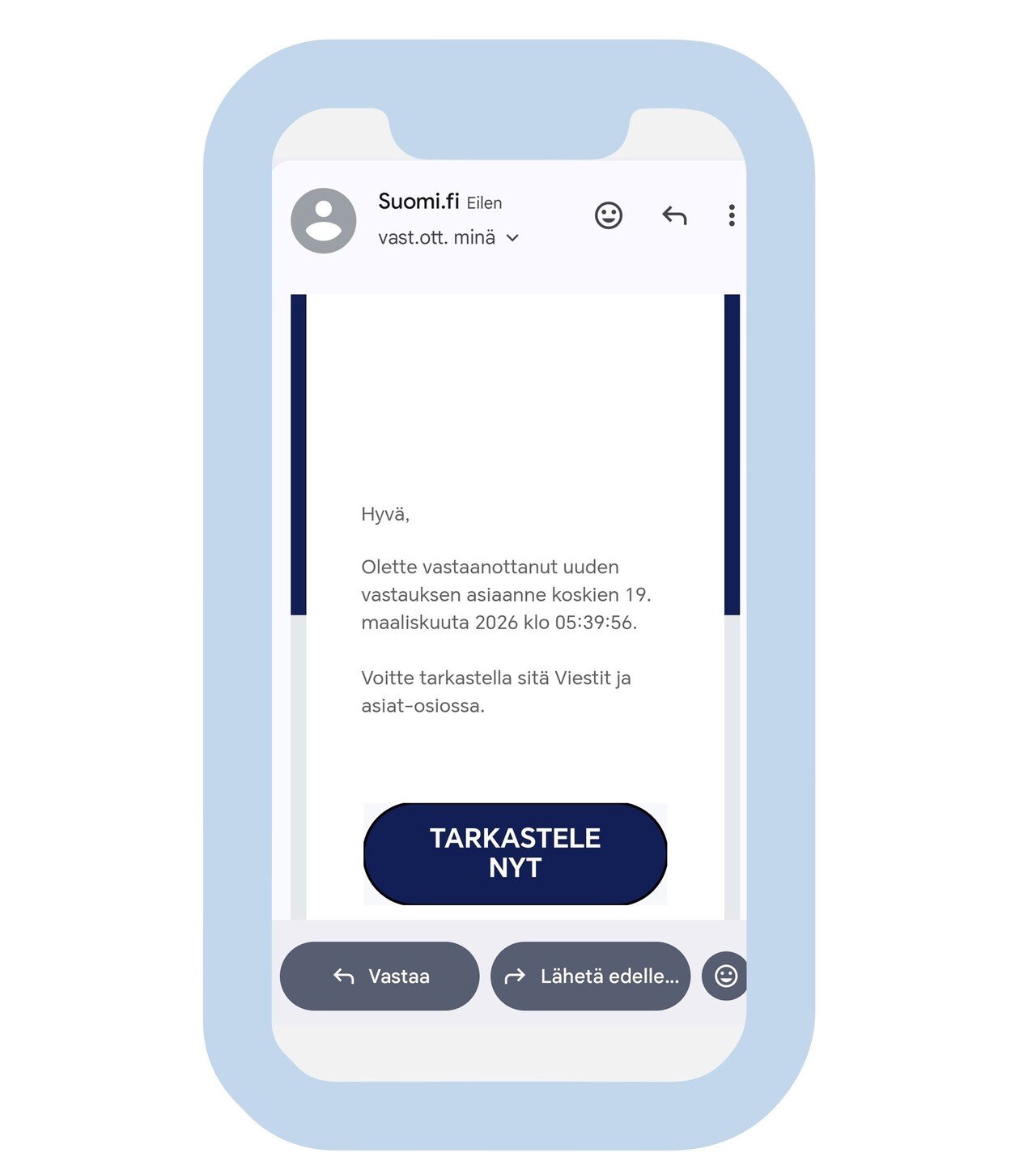

Bluffmeddelande i Suomi.fi:s namn

Skärmdump av ett bluffmeddelande i Suomi.fi:s namn. Länken i meddelandet leder i själva verket till en nätfiskesida som samlar in bankkoder.

Sårbarheter

CVE: CVE-2026-3055

CVSS: 9.3

Vad: Kritisk sårbarhet i Citrix NetScaler ADC och NetScaler Gateway-produkterna

Produkt: NetScaler ADC och NetScaler Gateway

Korrigering: Tillverkaren uppmanar kunder som använder NetScaler ADC och NetScaler Gateway att installera de uppdaterade versionerna så snart som möjligt.