Informationssäkerhet Nu!

Den här veckan berättar vi bland annat om bluffmeddelanden som är i farten på Signal och Telegram och om hur man aktivt skickar bluffmeddelanden via sms i FPA:s namn.

I denna veckas översikt behandlas följande

- Bluffmeddelanden via Signal och Telegram är i farten. Lämna inte ut dina verifieringskoder!

- Tiotals anmälningar om nätfiske som sker i FPA:s namn

- Bluffsamtal från falsk teknisk support orsakade betydande ekonomiska förluster

Bluffmeddelanden via Signal och Telegram är i farten. Lämna inte ut dina verifieringskoder!

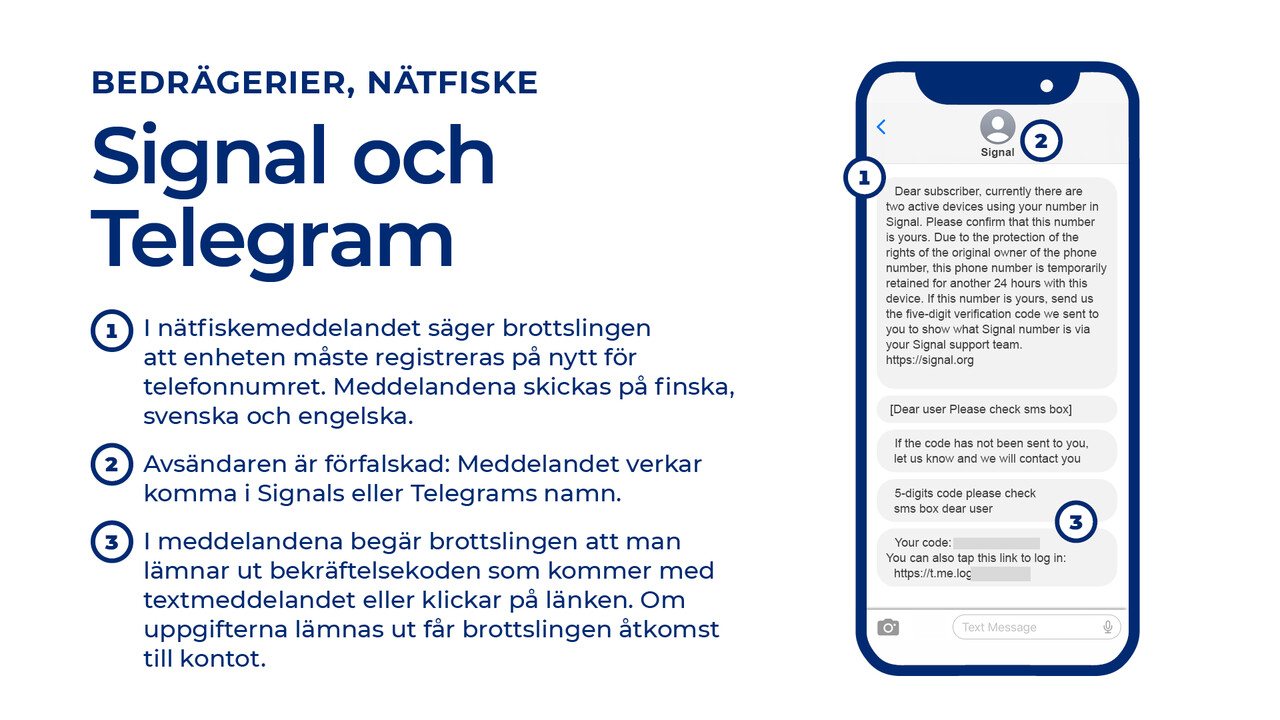

Cybersäkerhetscentret har tagit emot meddelanden om nätfiske i anknytning till applikationerna Signal och Telegram. Brottslingarnas objekt är så kallade kortnummerägare, och målet är att få kontroll över dessa personers Signalkonton. Bluffmeddelandena kommer via sms, och i dem begär brottslingen att mottagaren svarar på meddelandekedjan med den verifieringskod som han eller hon fått eller klickar på länken i meddelandet.

Med verifieringskoden eller om man klickar på länken kan brottslingen registrera mottagarens Signal-konto på sin egen enhet. Risken kan vara att känsliga uppgifter hamnar i brottslingens besittning. Lämna aldrig ut en verifieringskod eller tvåfaktorsautentiseringskod till en tredje part.

Hur sker bedrägeriet?

Signal

Brottslingarna skickar ett sms till offret med information om att kontot är registrerat på två olika enheter. Avsändaren av meddelandena är förfalskad så att det ser ut som om meddelandena kommer i Signals namn. I meddelandet begär brottslingen att man svarar på meddelandekedjan med en bekräftelsekod som skickas till mottagaren eller att man klickar på länken i meddelandet, vilket fungerar som tvåfaktorsautentisering. Brottslingen påstår att svaret endast bekräftar användarens telefonnummer, men i själva verket används meddelandet för att fiska efter en verifieringskod för att registrera Signal-kontot på en annan telefon.

Om Signal-kontot registreras på en annan enhet, kommer även meddelanden som tas emot från och med nu till denna enhet. Detta kan äventyra känsliga uppgifter. Det beslagtagna kontot ger också brottslingen möjlighet att fabricera ytterligare bedrägerier.

Telegram

Innehavare av kortnummer kan också ha fått liknande bluffmeddelanden i Telegrams namn. I dessa är bedragarens mål att skapa ett Telegram-konto i offrets namn. Det falska kontot gör det möjligt för brottslingen att framstå som offret och utsätta offret för många olika risker.

Observationer om meddelandena

Av de fall som anmälts till Cybersäkerhetscentret har det framgått att meddelanden kan komma på svenska, finska eller engelska, och målet har varit personer som använder kortnummer. Det finns skrivfel i meddelandena, vilket gör att man dra slutsatsen att meddelandena inte är skickade av Signal.

Anvisningar:

- Ge dig inte ut verifieringskoden du får och klicka inte på länken i meddelandet.

- Aktivera funktionen ”Registration lock” i Signal.

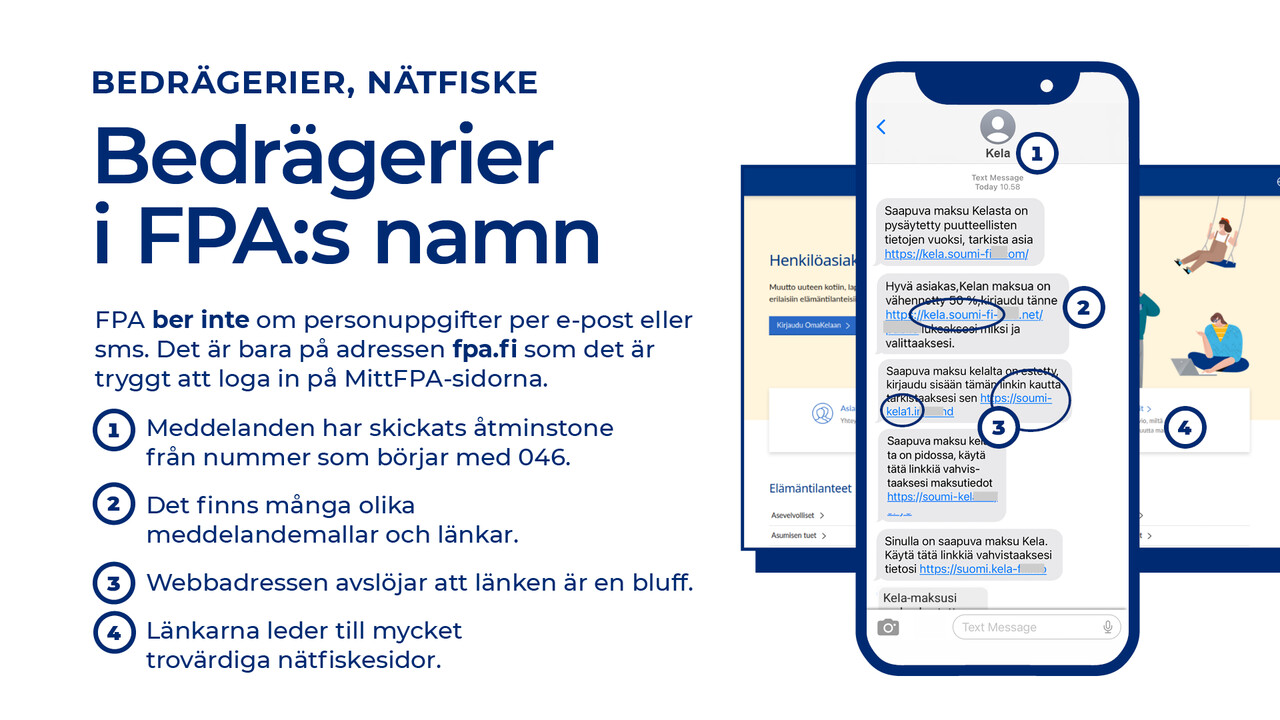

Tiotals anmälningar om nätfiske som sker i FPA:s namn

Under den senaste månaden har vi fått cirka 80 anmälningar om blufftextmeddelanden som kommit på finska i FPA:s namn. Temana och länkarna i meddelandena har varierat. Merparten av meddelandena har innehållit någon form av varning om att FPA:s betalning fördröjts på grund av bristfälliga betalningsuppgifter. I vissa meddelanden begär brottslingen att man loggar in med bankkoder i nättjänsten eller skickar sina uppgifter. I vissa meddelanden har brottslingen också begärt att man bekräftar eller skickar kontouppgifter.

Meddelandena verkar ha skickats till slumpmässiga mottagare från nummer som börjar med 046.

Mottagarna ska inte tro på påståendena i meddelandena, de innehåller inget sanningsenligt. FPA har också publicerat ett eget meddelande om saken den 27 oktober och påminner om att: ”FPA ber aldrig om personuppgifter per e-post eller sms. Det är bara på adressen www.fpa.fi som det är tryggt att logga in på MittFPA-sidorna.”

Bluffsamtal från falsk teknisk support orsakade betydande ekonomiska förluster

Under denna vecka har vi fått anmälningar om bedrägerier med falsk teknisk support. Vi har berättat om fenomenet tidigare, senast i Veckoöversikten 17/2023 (Extern länk) samt i en mer omfattande artikel (Extern länk)med fokus på ämnet.

Utifrån de anmälningar vi erhållit verkar det som att brottslingarna för närvarande uppträder på engelska, i synnerhet som tekniskt stöd för Facebook och PayPal. Vi känner till fall där användaren har sökt efter information om kundtjänsten med hjälp av en sökmotor, men sökresultaten har vilselett användaren. Användaren har i stället för rätt kundservice utan att veta om det letts att ringa direkt till brottslingarna.

I de fall som vi känner till har anmälarna förlorat tusentals euro till brottslingarna.

Du ska kontakta banken omedelbart i en situation där du förlorat pengar och/eller gett utomstående dina bankkoder. Det är skäl att söka kontaktuppgifterna till kundtjänsten genom att gå till tjänstens webbplats via en känd länk, till exempel genom att lära sig adresserna till de viktigaste tjänsterna utantill, och inte via sökmotorn.

Om du har installerat programvaror på datorn på begäran av bedragare, ska du ta datorn till service för att kontrollera den och ta bort programvarorna.

Sårbarheter

CVE: CVE-2023-49103

CVSS: 10

Vad: Kritisk sårbarhet i produkten ownCloud

Produkt: ownCloud

Korrigering: Tillverkaren rekommenderar att man raderar filen owncloud/apps/graphapi/vendor/microsoft/microsoft-graph/tests/GetPhpInfo.php för att förhindra att sårbarheten utnyttjas

Sårbarhet 27/2023 (Extern länk) (på finska)

Bekanta dig med veckoöversikten

Detta är Cybersäkerhetscentrets veckoöversikt (rapporteringsperiod 17.11–23.11.2023). Vår veckoöversikt innehåller information om aktuella cyberfenomen. Veckoöversikten är avsedd för alla från cybersäkerhetsexperter till vanliga medborgare.